🚨 ด่วน! แจ้งเตือนช่องโหว่ร้ายแรงใน Zoom Node Multimedia Routers เสี่ยงถูกโจมตีและยึดระบบได้

-

️ ThaiCERT ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ และพบประกาศด้านความปลอดภัยจาก Zoom เกี่ยวกับช่องโหว่ระดับ Critical ในระบบ Zoom Node Multimedia Routers (MMRs) ซึ่งหากไม่ดำเนินการแก้ไข อาจเปิดโอกาสให้ผู้ไม่หวังดีที่เข้าร่วมการประชุมสามารถดำเนินการโจมตีเพื่อรันโค้ดจากระยะไกล (Remote Code Execution) บนระบบได้ ส่งผลกระทบต่อความมั่นคงปลอดภัยของโครงสร้างพื้นฐานด้านการประชุมออนไลน์ของหน่วยงาน

️ ThaiCERT ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ และพบประกาศด้านความปลอดภัยจาก Zoom เกี่ยวกับช่องโหว่ระดับ Critical ในระบบ Zoom Node Multimedia Routers (MMRs) ซึ่งหากไม่ดำเนินการแก้ไข อาจเปิดโอกาสให้ผู้ไม่หวังดีที่เข้าร่วมการประชุมสามารถดำเนินการโจมตีเพื่อรันโค้ดจากระยะไกล (Remote Code Execution) บนระบบได้ ส่งผลกระทบต่อความมั่นคงปลอดภัยของโครงสร้างพื้นฐานด้านการประชุมออนไลน์ของหน่วยงาน-

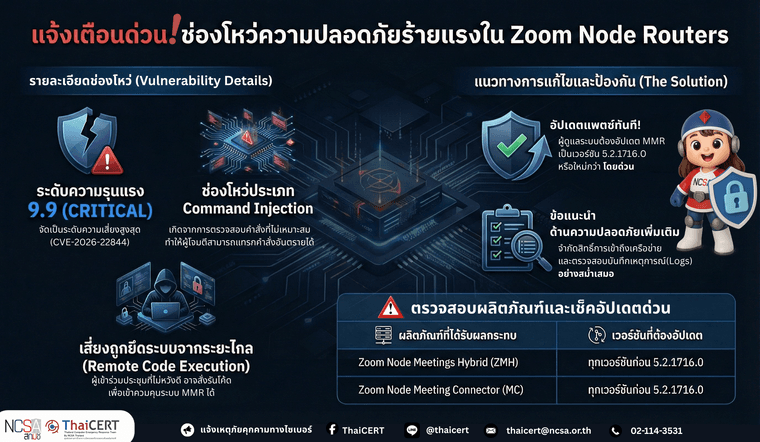

รายละเอียดช่องโหว่

Zoom ได้ออกอัปเดตความปลอดภัยเพื่อแก้ไขช่องโหว่ (CVE-2026-22844) มีคะแนน CVSS: 9.9 เป็นช่องโหว่ประเภท Command Injection ที่ส่งผลกระทบต่อ Zoom Node Multimedia Routers (MMRs) ซึ่งอาจเปิดโอกาสให้ผู้เข้าร่วมการประชุมสามารถดำเนินการโจมตีเพื่อรันโค้ดจากระยะไกล (Remote Code Execution) บนระบบ MMR ได้ผ่านการเข้าถึงเครือข่าย -

ภาพรวมของช่องโหว่

ช่องโหว่นี้เกิดจากการตรวจสอบคำสั่งที่ไม่เหมาะสมใน Zoom Node Multimedia Routers (MMRs) ทำให้ผู้โจมตีสามารถแทรกคำสั่งอันตราย และสั่งให้ระบบประมวลผลคำสั่งดังกล่าวได้ ส่งผลให้สามารถรันโค้ดจากระยะไกล และอาจนำไปสู่การควบคุมระบบที่ได้รับผลกระทบได้ -

ผลิตภัณฑ์ที่ได้รับผลกระทบ

3.1 Zoom Node Meetings Hybrid (ZMH) โมดูล MMR เวอร์ชันก่อน 5.2.1716.0

3.2 Zoom Node Meeting Connector (MC) โมดูล MMR เวอร์ชันก่อน 5.2.1716.0 -

แนวทางการแก้ไข

4.1 ผู้ดูแลระบบควรอัปเดต Zoom Node Multimedia Routers (MMRs) เป็นเวอร์ชัน 5.2.1716.0 หรือใหม่กว่า ทันที

4.2 ปฏิบัติตามแนวทางในเอกสาร Managing updates for Zoom Node จากผู้ให้บริการ เพื่อให้การอัปเดตเป็นไปอย่างถูกต้องและปลอดภัย -

คำแนะนำด้านความปลอดภัยเพิ่มเติม

5.1 จำกัดสิทธิ์การเข้าถึงและการเชื่อมต่อไปยังระบบ Zoom Node เฉพาะจากเครือข่ายที่จำเป็น

5.2 ตรวจสอบบันทึกเหตุการณ์ (Logs) เพื่อค้นหาพฤติกรรมที่ผิดปกติหรือเข้าข่ายการโจมตี

5.3 วางแผนและทดสอบกระบวนการอัปเดตแพตช์อย่างสม่ำเสมอ

5.4 ติดตามประกาศด้านความปลอดภัยจากผู้ให้บริการอย่างต่อเนื่อง

6.แหล่งอ้างอิง:

6.1 https://dg.th/v4j9xt3b2n

6.2 https://dg.th/q2sry768g4

-