🚨 เตือนภัยผู้ใช้งาน OpenClaw พบความเสี่ยงช่องโหว่และการตั้งค่าระบบที่ไม่เหมาะสม

-

เตือนภัยผู้ใช้งาน OpenClaw พบความเสี่ยงช่องโหว่และการตั้งค่าระบบที่ไม่เหมาะสม อาจถูกเข้าควบคุมระบบจากระยะไกล ขอให้ผู้ใช้งานเฝ้าระวังอย่างใกล้ชิด

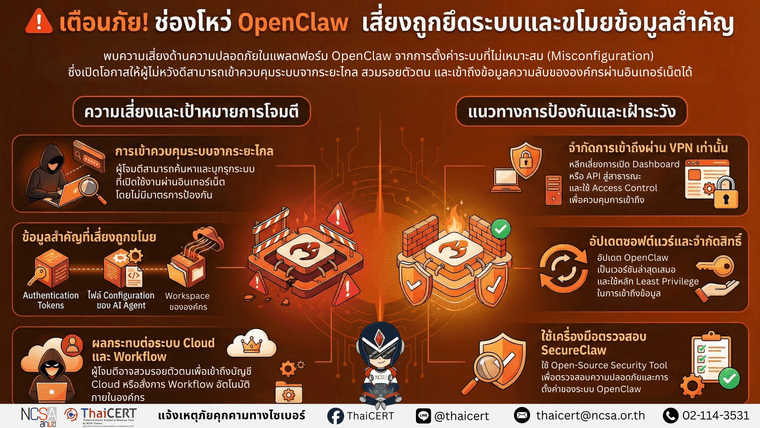

เตือนภัยผู้ใช้งาน OpenClaw พบความเสี่ยงช่องโหว่และการตั้งค่าระบบที่ไม่เหมาะสม อาจถูกเข้าควบคุมระบบจากระยะไกล ขอให้ผู้ใช้งานเฝ้าระวังอย่างใกล้ชิดพบความเสี่ยงด้านความปลอดภัยที่เกี่ยวข้องกับแพลตฟอร์ม OpenClaw ซึ่งเป็นเครื่องมือประเภท ช่วยให้ระบบหรือผู้ใช้งานสามารถสั่งงานอัตโนมัติและเชื่อมต่อบริการต่าง ๆ ได้ โดยผู้เชี่ยวชาญด้านความปลอดภัยพบว่าการตั้งค่าระบบที่ไม่เหมาะสม (Misconfiguration) รวมถึงช่องโหว่บางส่วนของระบบ อาจเปิดโอกาสให้ผู้ไม่หวังดีเข้าถึงระบบหรือดำเนินการโจมตีได้

เนื่องจากระบบ มักมีการจัดเก็บข้อมูลสำคัญ เช่น authentication tokens ข้อมูลการเชื่อมต่อบริการภายนอก และไฟล์ configuration ภายในเครื่องหรือเซิร์ฟเวอร์ หากถูกเข้าถึงโดยไม่ได้รับอนุญาต อาจนำไปสู่การสวมรอยตัวตน การเข้าถึงบริการ cloud หรือการควบคุม workflow อัตโนมัติขององค์กร

รายละเอียดภัยคุกคาม

รายละเอียดภัยคุกคาม

ผู้เชี่ยวชาญด้านความปลอดภัยพบว่าระบบ OpenClaw บางส่วนถูกเปิดใช้งานและสามารถเข้าถึงได้จากอินเทอร์เน็ตโดยตรง โดยไม่มีมาตรการป้องกันที่เหมาะสม ส่งผลให้ผู้ไม่หวังดีสามารถค้นหาและพยายามเข้าถึงระบบดังกล่าวได้ หากระบบมีช่องโหว่หรือมีการตั้งค่าที่ไม่ปลอดภัย อาจนำไปสู่การถูกบุกรุกหรือเข้าควบคุมระบบโดยไม่ได้รับอนุญาตภายหลังจากผู้ไม่หวังดีสามารถเข้าถึงระบบได้ อาจมีการสำรวจข้อมูลภายในระบบเพื่อค้นหาข้อมูลสำคัญหรือสิทธิ์การใช้งานเพิ่มเติม รวมถึงอาจมีการดาวน์โหลดโปรแกรมหรือไฟล์อื่นเข้ามาในเครื่อง เพื่อใช้เป็นเครื่องมือในการควบคุมระบบ หรือใช้เป็นช่องทางกลับเข้ามาใช้งานในภายหลัง นอกจากนี้ ผู้โจมตีอาจสั่งงานระบบ อาจมีการเรียกใช้งานคำสั่งหรือเครื่องมือเพิ่มเติมจากภายนอก เพื่อควบคุมระบบหรือสร้างช่องทางเข้าถึงในภายหลัง ซึ่งอาจส่งผลให้ข้อมูลขององค์กรถูกเข้าถึง แก้ไข หรือถูกนำออกไปโดยไม่ได้รับอนุญาต

ข้อมูลและระบบที่อาจตกเป็นเป้าหมาย

ข้อมูลและระบบที่อาจตกเป็นเป้าหมาย

• authentication tokens และ credential สำหรับเชื่อมต่อบริการต่าง ๆ

• configuration files ของ OpenClaw และ AI agent deployment

• workspace หรือ automation workflow ขององค์กร

• ข้อมูลที่จัดเก็บภายใน agent memory หรือระบบ automation

หากข้อมูลดังกล่าวถูกเข้าถึง อาจนำไปสู่การสวมรอยตัวตน การเข้าถึงบัญชี cloud หรือการเข้าถึงระบบหรือบริการอื่นที่เชื่อมต่อภายในองค์กร-

แนวทางการตรวจสอบ

• ตรวจสอบว่าระบบ OpenClaw หรือ AI agent deployment มีการเปิดเผยสู่ Internet โดยตรงหรือไม่

• ตรวจสอบ logs การเข้าถึงระบบ โดยเฉพาะคำสั่ง shell หรือการเชื่อมต่อจาก IP ที่ไม่รู้จัก

• ตรวจสอบ Endpoint หรือ Server logs สำหรับพฤติกรรมที่เข้าข่ายการดาวน์โหลดไฟล์หรือ execution ที่ผิดปกติ

• ตรวจสอบสิทธิ์การเข้าถึง configuration และ credential ภายในระบบ -

แนวทางการป้องกัน

• อัปเดต OpenClaw และเครื่องมือ AI agent ให้เป็นเวอร์ชันล่าสุดที่มีการแก้ไขช่องโหว่ด้านความปลอดภัย

• หลีกเลี่ยงการเปิด dashboard หรือ API ของระบบสู่ Internet โดยตรง ควรจำกัดการเข้าถึงผ่าน VPN หรือ Access Control

• จำกัดสิทธิ์การเข้าถึง credential และ configuration ตามหลัก Least Privilege

• ตรวจสอบความน่าเชื่อถือของปลั๊กอินหรือเครื่องมือเสริมก่อนติดตั้งทุกครั้ง

• พิจารณาใช้เครื่องมือ SecureClaw ซึ่งเป็น Open-Source Security Tool เพื่อช่วยตรวจสอบการตั้งค่าและความเสี่ยงของ OpenClaw deployment

อ้างอิง:

• https://dg.th/to7w861zrq

• https://dg.th/axhrz5fqcu

-