🚨ด่วน!!!! พบช่องโหว่บนเว็บไซต์ WordPress ในปลั๊กอิน Worry Proof Backup🚨

-

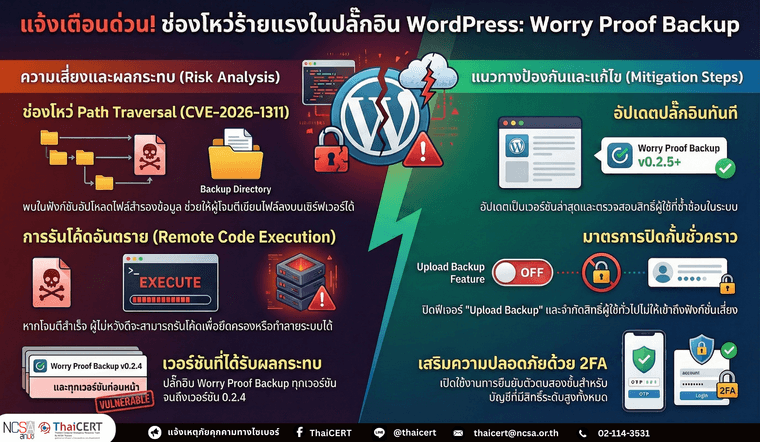

ThaiCERT ติดตามข่าวสารภัยคุกคามทางไซเบอร์ พบช่องโหว่บนเว็บไซต์ WordPress ในปลั๊กอิน Worry Proof Backup ผู้โจมตีสามารถอัปโหลดไฟล์และรันโค้ดอันตราย

-

รายละเอียดเหตุการณ์

• CVE-2026-1311 (CVSS:v3.1: 8.8) เป็นช่องโหว่ความปลอดภัย WordPress ในปลั๊กอิน Worry Proof Backup โดยพบช่องโหว่ที่ Path Traversal ผ่านฟังก์ชันอัปโหลดไฟล์สำรองข้อมูล ทำให้ผู้โจมตีที่มีสิทธิ์ในระดับ Subscriber หรือสูงกว่า สามารถอัปโหลดไฟล์ ZIP ที่มีการจัดการ path traversal และผู้โจมตีจะทำการเขียนไฟล์บนเซิร์ฟเวอร์ได้

• หากผู้โจมตีทำการเขียนไฟล์ลงเซิร์ฟเวอร์ ผู้โจมตีจะสามารถรันโค้ดอันตรายได้ (Remote Code Execution: RCE) -

เวอร์ชันที่ได้รับผลกระทบ

• WordPress ทุกเวอร์ชัน ถึง 0.2.4 -

พฤติกรรมการโจมตี

• ผู้โจมตีที่มีบัญชีผู้ใช้ WordPress ในระดับ Subscriber หรือระดับที่สามารถเข้าถึงฟังก์ชันของปลั๊กอินได้

• ใช้ฟังก์ชัน backup upload ของปลั๊กอินเพื่อส่งไฟล์ ZIP ที่ path traversal

• เมื่อระบบแตกไฟล์ ZIP จะเกิดการเขียนไฟล์ไปยังไดเรกทอรีสำคัญของเซิร์ฟเวอร์

• วางไฟล์สคริปต์ เช่น PHP, web shell และรันโค้ดอันตราย -

แนวทางการป้องกันและลดความเสี่ยง

4.1 อัปเดตปลั๊กอินและปฏิบัติตามคำแนะนำของผู้พัฒนาอย่างเคร่งครัด

4.2 ตรวจสอบสิทธิ์ผู้ใช้และลดจำนวนบัญชีที่ไม่จำเป็น

4.3 จำกัดการอัปโหลดไฟล์ ดำเนินการปิดฟังก์ชันอัปโหลดไฟล์สำหรับผู้ใช้ที่มีสิทธิ์ต่ำกว่า Editor หรือ Administrator (ถ้าไม่จำเป็น)

4.4 ตั้งค่าการสแกนไฟล์อัตโนมัติ โดยการใช้ระบบป้องกันมัลแวร์และตรวจจับการเปลี่ยนแปลงไฟล์ (File Integrity Monitoring)

4.5 ปิด execution สำหรับ Directory ที่ไม่จำเป็น

4.6 ใช้ Web Application Firewall (WAF) เพื่อบล็อก payload ที่มี path traversal patterns -

มาตรการชั่วคราว (กรณียังไม่สามารถอัปเดตได้ทันที)

5.1 ปิดการใช้งานฟีเจอร์ “Upload Backup” ในปลั๊กอินเป็นการชั่วคราว

5.2 จำกัดสิทธิ์ผู้ใช้ โดยการลดสิทธิ์ของผู้ใช้ทั่วไป ไม่ให้สามารถเข้าถึงฟังก์ชันที่มีความเสี่ยง และใช้ Two-Factor Authentication (2FA) สำหรับบัญชีที่มีสิทธิ์ระดับสูง -

แหล่งอ้างอิง (References)

6.1 https://dg.th/uckbt9hwdz

6.1 https://dg.th/kta7ohgmu8

ทั้งนี้ หน่วยงานสามารถตรวจสอบ Plugin Directory ได้ที่ https://dg.th/jte7m0or6k และ https://dg.th/e2fp5it7bo

-