🚨 ด่วน!!พบการใช้ประโยชน์จากการเปลี่ยนเส้นทาง OAuth ทำการโจมตีแบบฟิชชิ่งและส่งมัลแวร์

-

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ พบรายงานเกี่ยวการใช้ประโยชน์จากการเปลี่ยนเส้นทาง OAuth ทำการโจมตีแบบฟิชชิ่งและส่งมัลแวร์ เพื่อหลอกให้ผู้ใช้งานคลิกลิงก์และถูกนำไปยังเว็บไซต์ที่ผู้โจมตีควบคุม ซึ่งอาจทำให้ผู้ใช้งานถูกหลอกให้ดาวน์โหลดไฟล์อันตรายหรือทำให้เครื่องคอมพิวเตอร์ติดมัลแวร์ได้

- รายละเอียดช่องโหว่

• แคมเปญการโจมตีดังกล่าวเกี่ยวข้องกับการใช้ประโยชน์จากกลไกการเปลี่ยนเส้นทางของระบบ OAuth โดยผู้โจมตีจะสร้างลิงก์ OAuth ที่มีพารามิเตอร์ผิดปกติหรือไม่ถูกต้อง ซึ่งทำให้กระบวนการยืนยันตัวตนของระบบเข้าสู่ขั้นตอนการจัดการข้อผิดพลาด และเกิดการเปลี่ยนเส้นทางผู้ใช้งานไปยังเว็บไซต์ที่ผู้โจมตีควบคุมได้

เนื่องจากลิงก์ดังกล่าวมีโดเมนที่เกี่ยวข้องกับผู้ให้บริการระบบตัวตนที่น่าเชื่อถือ จึงอาจทำให้ผู้ใช้งานเข้าใจผิดว่าลิงก์ดังกล่าวมีความปลอดภัย และหลีกเลี่ยงการตรวจจับจากระบบป้องกัน Phishing บางประเภทได้

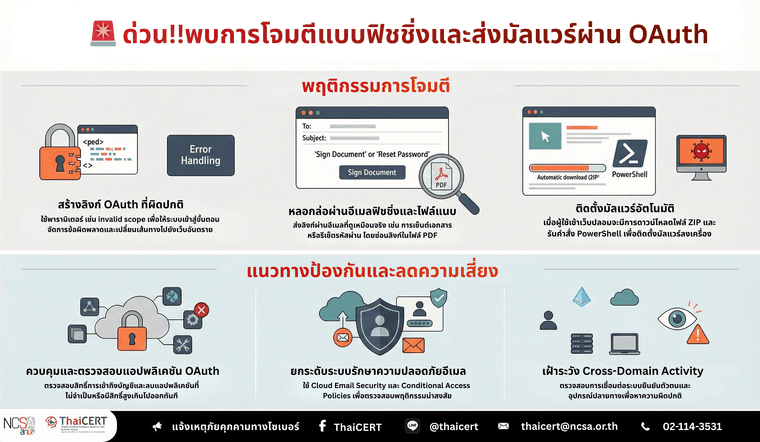

- พฤติกรรมการโจมตี

• ผู้โจมตีสร้างลิงก์ OAuth โดยใช้พารามิเตอร์ที่ผิดพลาด (เช่น invalid scope หรือ prompt=none) ทำให้ระบบ OAuth ของผู้ให้บริการ เช่น Microsoft Entra ID หรือ Google Workspace เปลี่ยนเส้นทางตามที่ผู้โจมตีกำหนด

• ลิงก์โจมตีจะถูกส่งผ่านอีเมลในรูปแบบของฟิชชิงที่ออกแบบให้ดูเหมือนข้อความจริงจากองค์กร เช่น การแจ้งเตือนลายเซ็นต์อิเล็กทรอนิกส์ คำเชิญประชุม หรือคำขอรีเซ็ตรหัสผ่าน โดยลิงก์อาจอยู่ในเนื้อหาอีเมลโดยตรงหรือซ่อนไว้ในไฟล์แนบ PDF

• หน้าให้ดาวน์โหลดไฟล์ ZIP ที่มีมัลแวร์ และเมื่อเปิดไฟล์ ระบบจะรันคำสั่ง PowerShell เพื่อดาวน์โหลดและติดตั้งมัลแวร์อันตราย

แคมเปญนี้พบว่า มุ่งเป้าไปที่องค์กรภาครัฐ โดยใช้เทคนิคนี้เพื่อข้ามระบบป้องกัน Phishing ทั่วไปในอีเมลและเว็บเบราว์เซอร์ ด้วยการใช้ URL ที่ดูเหมือนถูกต้องและปลอดภัยจากผู้ให้บริการที่เชื่อถือได้

-

แนวทางป้องกันและลดความเสี่ยง

• ตรวจสอบและควบคุมแอปพลิเคชัน OAuth ที่อนุญาตให้เข้าถึงบัญชี

• ลบแอปที่ไม่จำเป็นหรือมีสิทธิ์มากเกินความจำเป็น

• ใช้มาตรการป้องกัน เช่น Cloud Email Security, Identity Protection, Conditional Access Policies หรือ Monitoring Cross-Domain Activity ทั้งในอีเมล ระบบยืนยันตัวตน และอุปกรณ์ปลายทาง -

แหล่งอ้างอิง (References)

• https://dg.th/3ktm176h9j

- รายละเอียดช่องโหว่