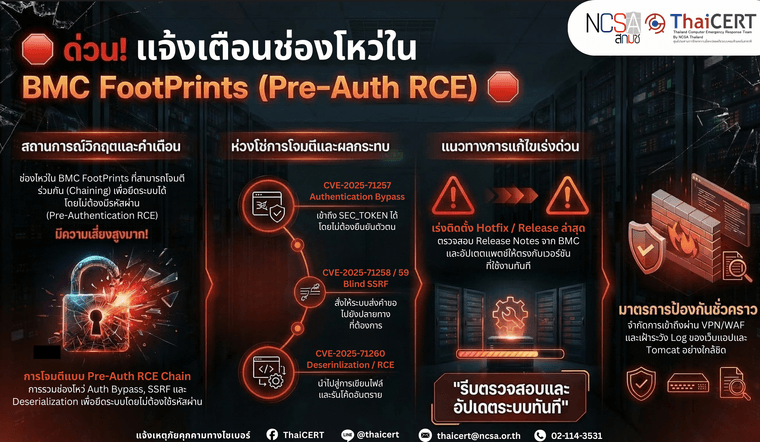

🛑 ด่วน! แจ้งเตือนช่องโหว่ใน BMC FootPrints ที่อาจถูกเชื่อมต่อกันจนกลายเป็น Pre-Authentication Remote Code Execution (RCE) 🛑

-

ThaiCERT ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ และพบประกาศอัปเดตความมั่นคงปลอดภัยจาก watchTowr Labs เกี่ยวกับช่องโหว่ใน BMC FootPrints ซึ่งเป็นโซลูชัน IT Service Management (ITSM) นักวิจัยพบว่า BMC FootPrints แทบไม่มีการรายงานช่องโหว่ใหม่ๆ (CVE) เลยตั้งแต่ปี 2014 ซึ่งกลายเป็นสัญญาณอันตราย (Red Flag) ว่าตัวซอฟต์แวร์อาจขาดการตรวจสอบด้านความปลอดภัยที่ทันสมัย นักวิจัยจึงได้ทดลองโจมตีและพบช่องโหว่ที่สามารถนำมาต่อกัน (Chaining) เพื่อยึดระบบได้โดยไม่ต้องมีรหัสผ่าน โดยช่องโหว่เหล่านี้ประกอบด้วยการข้ามการยืนยันตัวตน (authentication bypass), blind SSRF 2 รายการ และ deserialization of untrusted data

- รายละเอียดช่องโหว่

- CVE-2025-71257 / WT-2025-0069 - Authentication Bypass: สามารถเข้าถึงเส้นทางที่เกี่ยวข้องกับการรีเซ็ตรหัสผ่านและได้รับ SEC_TOKEN แม้ไม่ผ่านการยืนยันตัวตน ซึ่งช่วยให้ข้ามกลไกกรองคำขอที่ปกติจะพาไปหน้า login ได้

- CVE-2025-71258 / WT-2025-0070 - Blind Server-Side Request Forgery (SSRF): เมื่อได้โทเคนดังกล่าวแล้ว ผู้โจมตีสามารถสั่งให้ระบบส่งคำขอออกไปยังปลายทางที่กำหนดผ่านฟังก์ชัน import/searchWeb ได้

- CVE-2025-71259 / WT-2025-0071 - Blind Server-Side Request Forgery (SSRF): ผู้วิจัยพบ blind SSRF อีกจุดหนึ่งผ่านฟังก์ชัน external feed/RSS ซึ่งถูกใช้เพื่อให้ระบบเชื่อมต่อออกไปยังปลายทางภายนอกตามที่ผู้โจมตีกำหนด

- CVE-2025-71260 / WT-2025-0072 - Deserialization of Untrusted Data / RCE Chain: พบปัญหา deserialization ในองค์ประกอบ "/aspnetconfig" ซึ่งสามารถนำไปสู่ arbitrary file write และเมื่อเชื่อมกับช่องโหว่แรก(Authentication Bypass)อาจพัฒนาเป็น pre-authenticated RCE ได้

- หมายเหตุหมายเลข CVE ตามรายงานยังไม่พบข้อมูลการเผยแพร่สู่สาธารณะ

-

ผลิตภัณฑ์ที่ได้รับผลกระทบ

BMC FootPrints ตั้งแต่ 20.20.02 ถึง 20.24.01.001 [6] -

แนวทางการแก้ไข

- BMC ได้แก้ไขช่องโหว่ทั้ง 4 รายการแล้ว และมี hotfix/release ที่เกี่ยวข้อง ได้แก่ 20.20.02, 20.20.03.002, 20.21.01.001, 20.21.02.002, 20.22.01, 20.22.01.001, 20.23.01, 20.23.01.002 และ 20.24.01

- ควรตรวจสอบ release notes และช่องทาง support ของ BMC เพื่อเลือกแพตช์ล่าสุดที่ตรงกับสายเวอร์ชันที่ใช้งานอยู่ โดยเอกสารสาธารณะของ BMC ยังแสดงรุ่นแพตช์ในบางสาย เช่น 20.23.01.002 และ 20.24.01.002

- หากยังไม่สามารถอัปเดตได้ ควรดำเนินการดังนี้

- จำกัดการเข้าถึงหน้าและบริการสำหรับผู้ดูแลระบบของ FootPrints ให้เฉพาะเครือข่ายที่เชื่อถือได้หรือผ่าน VPN[2]

- ไม่ควรเปิดเผยระบบบริหารจัดการนี้สู่สาธารณะโดยตรง หากไม่จำเป็น

- ใช้ ACL / reverse proxy / WAF เพื่อจำกัดเส้นทางที่เกี่ยวข้องกับการจัดการระบบ[3]

- เฝ้าระวัง log ของเว็บแอปและ Tomcat สำหรับความพยายามเข้าถึงที่ผิดปกติ โดยเฉพาะฟังก์ชัน password reset, import/external feed และส่วนประกอบที่เกี่ยวข้องกับ aspnetconfig

- ตรวจสอบระบบที่ใช้งาน BMC FootPrints ทุกสาขาเวอร์ชัน และจัดลำดับความสำคัญในการแพตช์ระบบที่เข้าถึงได้จากเครือข่ายภายนอก

- แหล่งอ้างอิง

[1] https://dg.th/b9dtiszlvk

[2] https://dg.th/rc2z0eu8kp

[3] https://dg.th/ukts6qvez8