🚨แจ้งเตือน!ช่องโหว่ใน Dell RecoverPoint for Virtual Machines

-

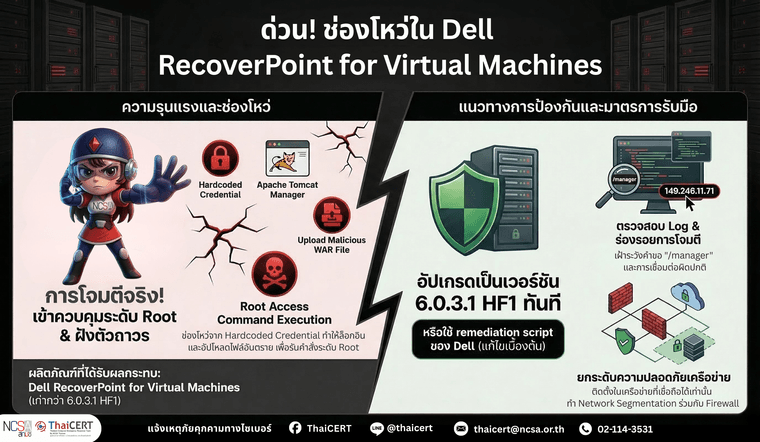

️ ThaiCERT ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ และพบประกาศด้านความปลอดภัยเกี่ยวกับช่องโหว่หมายเลข CVE-2026-22769 ในผลิตภัณฑ์ Dell RecoverPoint for Virtual Machines พบการโจมตีจริงจากกลุ่มผู้ไม่หวังดีเพื่อเข้าควบคุมระบบในระดับสูงสุด (Root) และฝังตัวในเครือข่ายระยะยาว[1]

️ ThaiCERT ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ และพบประกาศด้านความปลอดภัยเกี่ยวกับช่องโหว่หมายเลข CVE-2026-22769 ในผลิตภัณฑ์ Dell RecoverPoint for Virtual Machines พบการโจมตีจริงจากกลุ่มผู้ไม่หวังดีเพื่อเข้าควบคุมระบบในระดับสูงสุด (Root) และฝังตัวในเครือข่ายระยะยาว[1]1.รายละเอียดช่องโหว่

CVE-2026-22769 (CVSS v3.1: 10.0) เป็นช่องโหว่ที่เกิดจากการกำหนดข้อมูลรับรองเริ่มต้นแบบฝังตายตัว (Hardcoded Credential) ภายในระบบ Dell RecoverPoint for Virtual Machines รุ่นที่ได้รับผลกระทบ โดยข้อมูลที่ถูกเผยแพร่ระบุว่า credentials สำหรับผู้ใช้ admin ถูกเก็บอยู่ในไฟล์กำหนดค่าของ Apache Tomcat Manager ทำให้ผู้โจมตีสามารถล็อกอินเข้าสู่ Tomcat Manager แล้วอัปโหลดไฟล์ WAR ที่เป็นอันตรายผ่าน endpoint สำหรับ deploy จากนั้นสั่งรันคำสั่งบนอุปกรณ์ได้ด้วยสิทธิ์ระดับ Root ส่งผลให้เกิดการเข้าควบคุมระบบโดยสมบูรณ์และฝัง persistence ได้[2]2.ผลิตภัณฑ์ที่ได้รับผลกระทบ

- Dell RecoverPoint for Virtual Machines เวอร์ชันก่อน 6.0.3.1 HF1

- Dell ระบุรายการเวอร์ชันที่ได้รับผลกระทบอย่างชัดเจน ได้แก่ 5.3 SP4 P1, 6.0, 6.0 SP1, 6.0 SP1 P1, 6.0 SP1 P2, 6.0 SP2, 6.0 SP2 P1, 6.0 SP3 และ 6.0 SP3 P1

- Dell ยังระบุเพิ่มเติมว่าเวอร์ชัน 5.3 SP4, 5.3 SP3, 5.3 SP2 และอาจรวมถึงเวอร์ชันที่เก่ากว่านี้ ก็อาจได้รับผลกระทบเช่นกัน

- แนวทางการป้องกันและแก้ไข[3]

- อัปเกรด Dell RecoverPoint for Virtual Machines เป็นเวอร์ชัน 6.0.3.1 HF1 โดยเร็วที่สุด ซึ่งเป็นเวอร์ชันที่ Dell ออกมาเพื่อแก้ไขช่องโหว่นี้โดยตรง

- สำหรับระบบที่ใช้งานเวอร์ชัน 5.3 SP4 P1 ให้ดำเนินการ migrate ไปยัง 6.0 SP3 ก่อน แล้วจึงอัปเกรดต่อเป็น 6.0.3.1 HF1 หรือใช้ remediation script ตามที่ Dell เผยแพร่

- สำหรับระบบที่ใช้งานเวอร์ชัน 6.x ตามรายการที่ได้รับผลกระทบ ให้เลือกอัปเกรดเป็น 6.0.3.1 HF1 หรือใช้ remediation script ของ Dell หากยังไม่สามารถอัปเกรดได้ทันที

- Dell แนะนำให้ติดตั้งระบบนี้ไว้ภายในเครือข่ายที่เชื่อถือได้ (trusted, access-controlled internal network) และต้องมีการป้องกันด้วย firewall และ network segmentation อย่างเหมาะสม โดยไม่ควรเปิดใช้งานบนเครือข่ายสาธารณะหรือเครือข่ายที่ไม่น่าเชื่อถือ

4.มาตรการลดความเสี่ยงหากยังไม่สามารถอัปเกรดได้ [4]

- จำกัดการเข้าถึงระบบ RecoverPoint for Virtual Machines ให้อยู่เฉพาะภายในเครือข่ายองค์กรที่เชื่อถือได้ และปิดกั้นการเข้าถึงจากภายนอกผ่าน Firewall, ACL หรือระบบควบคุมการเข้าถึงเครือข่ายอื่น ๆ

- ตรวจสอบบันทึกเหตุการณ์ของ Tomcat Manager โดยเฉพาะคำขอที่เรียกไปยัง "/manager" ซึ่ง Dell และ Google/Mandiant ระบุว่าควรถูกมองว่าเป็นพฤติกรรมต้องสงสัย หากพบคำขอประเภท "PUT /manager/text/deploy?path=...&update=true" ให้ถือว่าอาจเกี่ยวข้องกับการอัปโหลด WAR อันตราย

- ตรวจสอบไฟล์และพาธสำคัญที่เกี่ยวข้องกับการโจมตี เช่น ไฟล์ WAR ใน "/var/lib/tomcat9", ไฟล์ compiled artifacts ใน "/var/cache/tomcat9/Catalina", และ log ของ Tomcat ใน "/var/log/tomcat9/" เพื่อค้นหาร่องรอยการ deploy แอปพลิเคชันผิดปกติ

- ตรวจสอบการแก้ไขไฟล์ "/home/kos/kbox/src/installation/distribution/convert_hosts[.]sh" ซึ่งรายงานระบุว่าถูกใช้เพื่อสร้าง persistence สำหรับมัลแวร์ BRICKSTORM และ GRIMBOLT ให้ทำงานซ้ำทุกครั้งที่ระบบเริ่มต้นใหม่

- เฝ้าระวังการเชื่อมต่อผิดปกติไปยังตัวบ่งชี้เครือข่ายที่มีการเผยแพร่ เช่น IP 149.248.11[.]71 และ endpoint wss://149.248.11[.]71/rest/apisession ซึ่งถูกรายงานว่าเกี่ยวข้องกับ C2 ของ GRIMBOLT

อ้างอิง

[1] https://dg.th/wkl59ob7qr

[2] https://dg.th/8jmw9zqp3r

[3] https://dg.th/mru1tspa5w

[4] https://dg.th/mwpuq7ik83