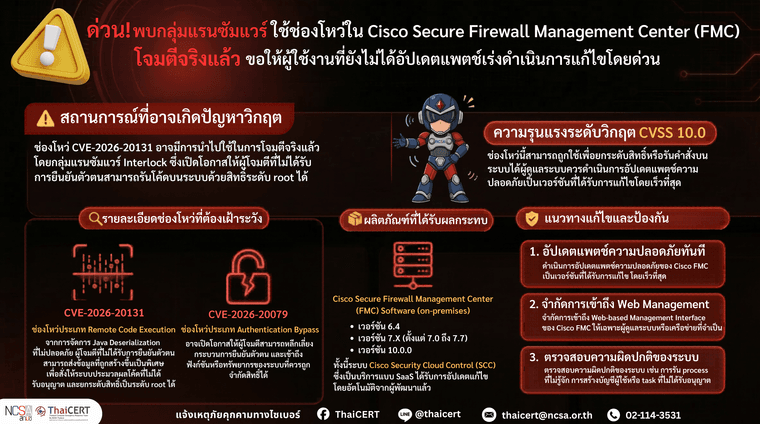

🚨 ด่วน! พบกลุ่มแรนซัมแวร์ใช้ช่องโหว่ใน Cisco Secure Firewall Management Center (FMC) ในการโจมตีจริงแล้ว ขอให้ผู้ใช้งานที่ยังไม่ได้อัปเดตแพตช์เร่งดำเนินการแก้ไขโดยด่วน

-

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัยที่ตรวจพบในผลิตภัณฑ์ Cisco Secure Firewall Management Center (FMC) ซึ่งเป็นระบบบริหารจัดการอุปกรณ์ Firewall ที่หน่วยงานจำนวนมากใช้งาน โดยบริษัทผู้พัฒนาได้เผยแพร่ประกาศแจ้งเตือนช่องโหว่ระดับวิกฤตหลายรายการ ซึ่งอาจส่งผลให้ผู้โจมตีสามารถสั่งให้ระบบประมวลผลคำสั่งที่เป็นอันตรายหรือยึดครองระบบได้ โดยช่องโหว่ที่สำคัญ ได้แก่ [1]

CVE-2026-20079 (CVSS v3.1: 10.0) เป็นช่องโหว่ประเภท Authentication Bypass ซึ่งอาจเปิดโอกาสให้ผู้โจมตีสามารถหลีกเลี่ยงกระบวนการยืนยันตัวตน และเข้าถึงฟังก์ชันหรือทรัพยากรของระบบที่ควรถูกจำกัดสิทธิ์ได้ โดยช่องโหว่นี้อาจถูกนำไปใช้ร่วมกับช่องโหว่อื่นเพื่อดำเนินการโจมตีเพิ่มเติม [2]

CVE-2026-20131 (CVSS v3.1: 10.0) เป็นช่องโหว่ประเภท Remote Code Execution (RCE) ที่เกิดจากการจัดการข้อมูล Java Deserialization ที่ไม่ปลอดภัย ซึ่งอาจเปิดโอกาสให้ผู้โจมตีที่ไม่ได้รับการยืนยันตัวตนสามารถส่งข้อมูลที่ถูกสร้างขึ้นเป็นพิเศษเพื่อสั่งให้ระบบประมวลผลคำสั่งหรือโค้ดที่ไม่ได้รับอนุญาต และยกระดับสิทธิ์เป็นระดับ root ได้ [3]ทั้งนี้ มีรายงานจากแหล่งข้อมูลด้านความมั่นคงปลอดภัยบางแห่งว่าช่องโหว่ CVE-2026-20131 อาจถูกนำไปใช้ในการโจมตีจริงแล้วโดยกลุ่มแรนซัมแวร์ Interlock ซึ่งเปิดโอกาสให้ผู้โจมตีที่ไม่ได้รับการยืนยันตัวตนสามารถรันโค้ดบนระบบด้วยสิทธิ์ระดับ root ได้ ขณะที่ช่องโหว่ CVE-2026-20079 ซึ่งเป็น Authentication Bypass แม้ยังไม่พบการใช้โจมตีโดยตรง แต่มีความเสี่ยงสูงและอาจถูกนำไปใช้ร่วมกับช่องโหว่อื่นในการโจมตีได้ จึงขอให้ผู้ดูแลระบบเฝ้าระวังและติดตามสถานการณ์อย่างใกล้ชิด

-

ลักษณะการโจมตี

หากผู้โจมตีสามารถใช้ประโยชน์จากช่องโหว่ดังกล่าวได้สำเร็จ อาจส่งผลให้เกิดความเสี่ยงต่อระบบของหน่วยงาน ดังนี้

2.1 ผู้โจมตีอาจหลีกเลี่ยงกระบวนการยืนยันตัวตนของระบบ (Authentication Bypass) เพื่อเข้าถึงฟังก์ชันหรือทรัพยากรที่ควรถูกจำกัดสิทธิ์

2.2 ผู้โจมตีอาจสามารถใช้ช่องโหว่เพื่อส่งข้อมูลที่ถูกสร้างขึ้นเป็นพิเศษเพื่อสั่งให้ระบบประมวลผลคำสั่งหรือโค้ดที่ไม่ได้รับอนุญาต

2.3 ผู้โจมตีอาจสามารถยกระดับสิทธิ์และเข้าควบคุมระบบบริหารจัดการ Firewall ด้วยสิทธิ์ระดับสูง

2.4 ผู้โจมตีสามารถใช้ระบบที่ถูกยึดครองเป็นฐานในการโจมตีต่อไปยังเครือข่ายภายในหน่วยงาน

2.5 ผู้โจมตีอาจติดตั้งมัลแวร์หรือเครื่องมือเพิ่มเติมเพื่อคงอยู่ในระบบ (persistence) และดำเนินการโจมตีหรือกิจกรรมที่เป็นอันตรายในระยะยาว -

ผลิตภัณฑ์ที่ได้รับผลกระทบ [4]

ช่องโหว่ดังกล่าวส่งผลกระทบต่อผลิตภัณฑ์ของ Cisco ดังต่อไปนี้

- Cisco Secure Firewall Management Center (FMC) Software (on-premises)

- เวอร์ชัน 6.4

- เวอร์ชัน 7.X (ตั้งแต่ 7.0 ถึง 7.7)

- เวอร์ชัน 10.0.0

ทั้งนี้

- ระบบ Cisco Security Cloud Control (SCC) ซึ่งเป็นบริการแบบ SaaS ได้รับการอัปเดตแก้ไขโดยอัตโนมัติจากผู้พัฒนาแล้ว

- แนวทางการแก้ไข

4.1 ดำเนินการอัปเดตแพตช์ความปลอดภัยของ Cisco Secure Firewall Management Center (FMC) เป็นเวอร์ชันที่ได้รับการแก้ไข (Fixed Release) โดยเร็วที่สุด

โดยสามารถศึกษารายละเอียดเวอร์ชันที่ได้รับผลกระทบและเวอร์ชันที่ได้รับการแก้ไขได้จากประกาศของ Cisco ดังนี้

- สำหรับช่องโหว่ CVE-2026-20079 ท่านสามารถติดตามอัปเดตการแก้ไขได้ที่ https://dg.th/4o7bik8ucp

- สำหรับช่องโหว่ CVE-2026-20131 ท่านสามารถติดตามอัปเดตการแก้ไขได้ที่ https://dg.th/ormdqgs2ue

4.2 ตรวจสอบ Log ของระบบ เช่น Web Management Logs, System Logs และ Network Logs เพื่อค้นหาความผิดปกติหรือร่องรอยการโจมตี

4.3 ตรวจสอบความผิดปกติภายในระบบ เนื่องจากช่องโหว่นี้อาจเปิดโอกาสให้ผู้โจมตีรันโค้ดด้วยสิทธิ์ root และใช้ระบบเป็นฐานในการโจมตีต่อภายในเครือข่าย

- หากยังไม่สามารถอัปเดตได้ ควรดำเนินการดังนี้

5.1 จำกัดการเข้าถึง Web-based Management Interface ของ Cisco Secure Firewall Management Center (FMC) เฉพาะผู้ดูแลระบบหรือเครือข่ายที่จำเป็น และหลีกเลี่ยงการเปิดหน้า Management ให้เข้าถึงได้จากอินเทอร์เน็ตโดยตรง

5.2 ใช้มาตรการควบคุมการเข้าถึง เช่น การจำกัด IP, การแยกเครือข่ายสำหรับระบบบริหารจัดการ (management network segmentation) และการใช้งาน VPN สำหรับผู้ดูแลระบบ เพื่อช่วยลดโอกาสการถูกโจมตีจากภายนอก

5.3 ตรวจสอบความผิดปกติของระบบ เช่น การรัน process ที่ไม่รู้จัก การเปลี่ยนแปลงไฟล์สำคัญ การสร้างบัญชีผู้ใช้หรือ scheduled task ที่ไม่ได้รับอนุญาต และพฤติกรรมที่อาจบ่งชี้ว่าผู้โจมตีได้รับสิทธิ์ระดับสูงแล้ว

เนื่องจากช่องโหว่นี้มีความรุนแรงระดับวิกฤต และสามารถถูกใช้เพื่อยกระดับสิทธิ์หรือรันคำสั่งบนระบบได้ ผู้ดูแลระบบควรดำเนินการอัปเดตแพตช์ความปลอดภัยเป็นเวอร์ชันที่ได้รับการแก้ไขโดยเร็วที่สุด

ThaiCERT ขอแจ้งเตือนหน่วยงานที่ใช้งาน Cisco Secure Firewall Management Center (FMC) ให้เร่งดำเนินการตรวจสอบเวอร์ชันของระบบ และอัปเดตแพตช์ความปลอดภัยตามที่ผู้พัฒนาแนะนำโดยเร็ว พร้อมทั้งดำเนินมาตรการควบคุมการเข้าถึงระบบบริหารจัดการอย่างเหมาะสม เพื่อลดความเสี่ยงจากการถูกโจมตีและการเข้าถึงระบบโดยไม่ได้รับอนุญาต

ThaiCERT ขอแจ้งเตือนหน่วยงานที่ใช้งาน Cisco Secure Firewall Management Center (FMC) ให้เร่งดำเนินการตรวจสอบเวอร์ชันของระบบ และอัปเดตแพตช์ความปลอดภัยตามที่ผู้พัฒนาแนะนำโดยเร็ว พร้อมทั้งดำเนินมาตรการควบคุมการเข้าถึงระบบบริหารจัดการอย่างเหมาะสม เพื่อลดความเสี่ยงจากการถูกโจมตีและการเข้าถึงระบบโดยไม่ได้รับอนุญาตอ้างอิง

[1] https://dg.th/wr7s4g86m1

[2] https://dg.th/4o7bik8ucp

[3] https://dg.th/ormdqgs2ue

[4] https://dg.th/omvn4fgudy

-