แจ้งเตือนภัยคุกคามจากกลุ่มแฮกเกอร์ APT28 ใช้เทคนิคการดักจับข้อมูล

-

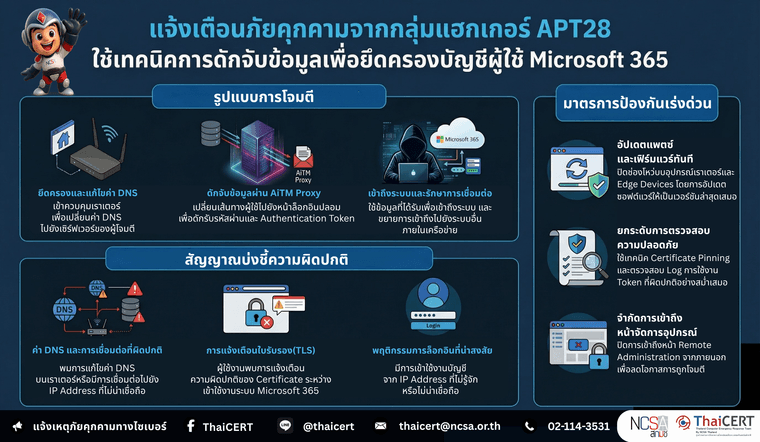

แจ้งเตือนภัยคุกคามจากกลุ่มแฮกเกอร์ APT28 ใช้เทคนิคการดักจับข้อมูลเพื่อยึดครองบัญชีผู้ใช้ Microsoft 365 ขอให้ผู้ดูแลระบบยกระดับมาตรการป้องกันโดยด่วน

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ด้านความมั่นคงปลอดภัยไซเบอร์เกี่ยวกับแคมเปญการโจมตีของกลุ่มแฮกเกอร์ APT28 ซึ่งมุ่งเป้าไปยังหน่วยงานที่ใช้บริการอีเมลและระบบคลาวด์ เช่น Microsoft 365 โดยใช้เทคนิคการโจมตีแบบเปลี่ยนเส้นทางระบบชื่อโดเมน (DNS Hijacking) ร่วมกับการโจมตีแบบ Adversary-in-the-Middle (AiTM) เพื่อดักจับข้อมูลการยืนยันตัวตนและยึดครองบัญชีผู้ใช้ ทั้งนี้ ผู้ดูแลระบบควรเร่งยกระดับมาตรการป้องกัน โดยเฉพาะการตรวจสอบและตั้งค่าความปลอดภัยของอุปกรณ์เครือข่าย เพื่อป้องกันความเสียหายที่อาจเกิดขึ้น

- สรุปสถานการณ์

นักวิจัยด้านความมั่นคงปลอดภัยจาก Black Lotus Labs ภายใต้บริษัท Lumen Technologies [1] พบแคมเปญการโจมตีที่เรียกว่า “FrostArmada” ซึ่งมีความเชื่อมโยงกับกลุ่ม APT28 ซึ่งเป็นที่รู้จักในชื่อ Fancy Bear, Sofacy, Forest Blizzard, Strontium, Storm-2754 และ Sednit โดยผู้โจมตีได้มุ่งเป้าไปยังอุปกรณ์เครือข่ายหรืออุปกรณ์ที่ใช้งานในสำนักงานขนาดเล็กหรือที่บ้าน (SOHO) โดยเฉพาะอุปกรณ์เราเตอร์ เพื่อทำการปรับเปลี่ยนค่า Domain Name System (DNS) ให้ชี้ไปยังเซิร์ฟเวอร์ของผู้โจมตี ส่งผลให้สามารถดักจับและเปลี่ยนเส้นทางการรับส่งข้อมูลของผู้ใช้งานได้ ทั้งนี้ ผู้โจมตีมีการดำเนินการในลักษณะเป็นเครือข่าย (botnet) และแบ่งบทบาทการทำงานเป็นส่วนของการขยายการติดเชื้อ (Expansion) และส่วนของการดักจับข้อมูล (Credential Harvesting) เพื่อเพิ่มประสิทธิภาพในการโจมตีและการเก็บรวบรวมข้อมูลเป้าหมาย

รายงานจาก Microsoft [2] ระบุว่ากลุ่มผู้โจมตีได้ใช้เทคนิคการโจมตีแบบ Adversary-in-the-Middle (AiTM) ร่วมกับการโจมตี DNS Hijacking เพื่อดักจับข้อมูลการยืนยันตัวตนของผู้ใช้งาน โดยเฉพาะบัญชีผู้ใช้บริการ Microsoft 365 ซึ่งรวมถึงการเข้าถึงบริการอีเมลและระบบที่เกี่ยวข้อง นอกจากนี้ยังพบว่าการโจมตีดังกล่าวสามารถส่งผลกระทบได้ทั้งการใช้งานผ่านเว็บเบราว์เซอร์และแอปพลิเคชันบนเครื่องผู้ใช้ โดยในบางกรณีผู้โจมตีสามารถปลอมแปลงการตอบสนองของ DNS เพื่อบังคับให้ผู้ใช้งานเชื่อมต่อไปยังระบบของผู้โจมตี และดำเนินการดักจับข้อมูลสำคัญ เช่น รหัสผ่าน และโทเคนการยืนยันตัวตน (Authentication Token) ได้โดยที่ผู้ใช้งานอาจไม่ทราบถึงความผิดปกติดังกล่าว

- รูปแบบการโจมตี

แคมเปญการโจมตีดังกล่าวมีลักษณะเป็นการโจมตีแบบหลายขั้นตอน (multi-stage attack) โดยเริ่มจากการเข้าควบคุมอุปกรณ์เครือข่าย จากนั้นจึงปรับเปลี่ยนเส้นทางการรับส่งข้อมูล และดำเนินการดักจับข้อมูลการยืนยันตัวตนของผู้ใช้งานผ่านเทคนิค Adversary-in-the-Middle (AiTM) ซึ่งอาจส่งผลให้ผู้โจมตีสามารถเข้าถึงบัญชีผู้ใช้และระบบสำคัญ โดยมีลักษณะพฤติกรรมที่สำคัญ ดังนี้

2.1 เข้าถึงและยึดครองอุปกรณ์เครือข่ายประเภท SOHO Router ที่เปิดให้เข้าถึงจากอินเทอร์เน็ต

2.2 ปรับเปลี่ยนค่า Domain Name System (DNS) ให้ชี้ไปยังเซิร์ฟเวอร์ของผู้โจมตี

2.3 กระจายค่า DNS ที่ถูกแก้ไขไปยังอุปกรณ์ภายในเครือข่ายผ่าน DHCP

2.4 เปลี่ยนเส้นทางการเชื่อมต่อไปยังระบบของผู้โจมตี (AiTM Proxy)

2.5 ดักจับข้อมูลสำคัญ เช่น รหัสผ่าน และโทเคนการยืนยันตัวตน (Authentication Token)

2.6 ใช้ข้อมูลที่ได้เพื่อเข้าถึงระบบ คงอยู่ในระบบ และขยายการเข้าถึงไปยังระบบอื่นภายในเครือข่าย- Indicators of Compromise (IoCs) ที่เกี่ยวข้อง

จากข้อมูลของ National Cyber Security Centre (NCSC) ได้ให้รายละเอียดเกี่ยวกับกลยุทธ์ เทคนิค และขั้นตอน (TTPs) จากกลุ่มแฮกเกอร์ APT28 [3] ผู้ดูแลระบบควรนำไปใช้เป็นแนวทางในการตรวจสอบและยกระดับมาตรการป้องกัน ดังนี้

3.1 ค่า DNS บนอุปกรณ์เครือข่ายถูกเปลี่ยนแปลงโดยไม่ได้รับอนุญาต

3.2 การเชื่อมต่อไปยัง DNS Server หรือ IP Address ที่ไม่รู้จักหรือไม่น่าเชื่อถือ

3.3 การถูกเปลี่ยนเส้นทาง (redirect) ไปยังหน้าเข้าสู่ระบบที่ไม่ใช่โดเมนจริงของ Microsoft 365

3.4 การปรากฏการแจ้งเตือน TLS/Certificate ผิดปกติระหว่างการใช้งานระบบ

3.5 การเข้าสู่ระบบจาก IP Address หรือประเทศที่ไม่เคยมีการใช้งานมาก่อน

3.6 การใช้งานบัญชีผู้ใช้หรือ Token ในลักษณะที่ผิดปกติ

3.7 การตรวจพบพฤติกรรมการเชื่อมต่อผ่าน Proxy หรือ Adversary-in-the-Middle (AiTM) โดยไม่ทราบสาเหตุ-

อุปกรณ์และระบบที่ได้รับผลกระทบ

4.1 อุปกรณ์เราเตอร์ TP-Link (สามารถตรวจสอบรุ่นที่ได้รับผลกระทบได้จาก IoCs)

4.2 ระบบอีเมลและบริการคลาวด์ที่เกี่ยวข้องกับบัญชีผู้ใช้ Microsoft 365

4.3 ระบบอีเมลภายในองค์กร (On-premises mail servers)

4.4 ระบบที่เปิดให้เข้าถึงจากอินเทอร์เน็ต (Internet-facing services) -

แนวทางการแก้ไขชั่วคราว (Workaround)

5.1 เปิดใช้งาน Multi-Factor Authentication (MFA)

5.2 ตั้งค่า Account Lockout / Timeout เมื่อ login ผิดหลายครั้ง

5.3 จำกัด IP หรือ Geo-location ที่สามารถเข้าถึงระบบ

5.4 ปิดหรือจำกัดการเข้าถึงจาก VPN / Tor (หากไม่จำเป็น)

5.5 อัปเดตระบบให้เป็นเวอร์ชันล่าสุดโดยทันที

5.6 ตรวจสอบว่าระบบไม่มีซอฟต์แวร์ที่หมดอายุ (End-of-life) -

คำแนะนำด้านความปลอดภัยเพิ่มเติม

6.1 ใช้แนวคิด Zero Trust Architecture

6.2 ตรวจสอบ Log การเข้าใช้งานอย่างสม่ำเสมอ

6.3 ทำ Threat Hunting เพื่อค้นหาพฤติกรรมต้องสงสัย

6.4 ใช้ระบบตรวจจับความผิดปกติ (Anomaly Detection)

6.6 แยกเครือข่าย (Network Segmentation) เพื่อลดความเสียหาย

6.7 จัดทำนโยบายรหัสผ่านที่รัดกุม

6.8 อบรมผู้ใช้งานเกี่ยวกับภัยด้านไซเบอร์ -

แหล่งอ้างอิง

[1] https://dg.th/yrsjbwotpv

[2] https://dg.th/vgerjcqmb8

[3] https://dg.th/urzge1hob6

- สรุปสถานการณ์