🛑 แจ้งเตือนการโจมตีแบบ Supply Chain ผ่านซอฟต์แวร์ DAEMON Tools เสี่ยงติดตั้ง Backdoor และมัลแวร์โดยไม่รู้ตัว

-

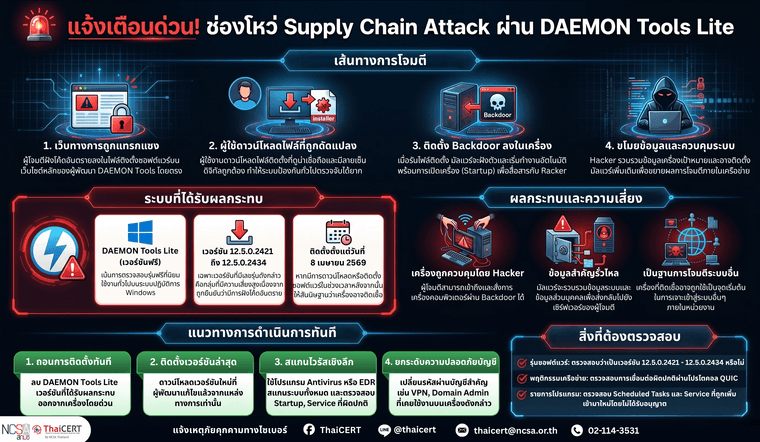

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ขอแจ้งเตือนหน่วยงานและผู้ดูแลระบบที่มีการใช้งานซอฟต์แวร์ DAEMON Tools โดยเฉพาะ DAEMON Tools Lite เวอร์ชันฟรี ให้เร่งตรวจสอบระบบโดยด่วน หลังมีรายงานการโจมตีแบบ Supply Chain ซึ่งผู้โจมตีได้ฝังโค้ดอันตรายลงในไฟล์ติดตั้งจากเว็บไซต์ทางการของผู้พัฒนา ส่งผลให้ผู้ใช้งานที่ดาวน์โหลดหรือติดตั้งโปรแกรมได้รับ Backdoor และมัลแวร์โดยไม่รู้ตัว [1]

-

รายละเอียดเหตุการณ์

Kaspersky รายงานการค้นพบการโจมตีแบบ Supply Chain ต่อซอฟต์แวร์ DAEMON Tools ซึ่งเป็นโปรแกรมจำลองไดรฟ์และจัดการ disk image ที่นิยมใช้งานบนระบบปฏิบัติการ Windows โดยพบว่าไฟล์ติดตั้งจากเว็บไซต์ทางการของผู้พัฒนาได้ถูกแก้ไขให้ฝังโค้ดอันตรายมาตั้งแต่วันที่ 8 เมษายน 2569 จากการตรวจสอบ พบว่าไฟล์ติดตั้งที่ถูกดัดแปลงจะทำการติดตั้ง Backdoor ลงในระบบ และเริ่มทำงานอัตโนมัติเมื่อเปิดเครื่อง เพื่อรวบรวมข้อมูลของเครื่องที่ติดเชื้อและส่งกลับไปยังผู้โจมตี จากนั้นผู้โจมตีจะคัดเลือกเป้าหมายและติดตั้งมัลแวร์เพิ่มเติม

Kaspersky ระบุว่าพบการติดเชื้อหลายพันระบบทั่วโลก แต่พบการติดตั้ง Backdoor ขั้นที่สองบนระบบเป้าหมายเพียงประมาณ 12 ระบบ ซึ่งอยู่ในหน่วยงานภาครัฐ หน่วยงานวิทยาศาสตร์ ภาคการผลิต และค้าปลีก ในประเทศเบลารุส รัสเซีย และไทย

ทางผู้พัฒนา DAEMON Tools ได้ยืนยันว่าระบบถูกโจมตีจริง และได้ออกเวอร์ชันใหม่ที่ไม่มีมัลแวร์แล้ว โดยแนะนำให้ผู้ใช้งาน DAEMON Tools Lite เวอร์ชันฟรีที่ติดตั้งตั้งแต่วันที่ 8 เมษายน 2569 ถอนการติดตั้งโปรแกรมเดิม ตรวจสอบระบบ และอัปเดตเป็นเวอร์ชันล่าสุดโดยทันที [2] -

ผลิตภัณฑ์และระบบที่ได้รับผลกระทบ

2.1 DAEMON Tools Lite เวอร์ชันฟรี ที่ดาวน์โหลดหรือติดตั้ง ตั้งแต่วันที่ 8 เมษายน 2569

2.2 DAEMON Tools เวอร์ชัน 12.5.0.2421 ถึง 12.5.0.2434 ซึ่งมีรายงานว่าถูกฝังโค้ดอันตราย [3]

2.3 ระบบปฏิบัติการ Windows ที่มีการติดตั้งไฟล์ติดตั้งที่ได้รับผลกระทบ

2.4 หน่วยงานที่อนุญาตให้ผู้ใช้งานติดตั้งซอฟต์แวร์จากอินเทอร์เน็ตโดยไม่มีการตรวจสอบความปลอดภัยเพิ่มเติม -

ผลกระทบที่อาจเกิดขึ้น

ผู้โจมตีอาจสามารถติดตั้ง Backdoor และมัลแวร์ลงบนเครื่องของเหยื่อโดยไม่รู้ตัว ส่งผลให้สามารถรวบรวมข้อมูลของระบบ ควบคุมเครื่อง ติดตั้งมัลแวร์เพิ่มเติม ขโมยข้อมูลสำคัญ หรือใช้เครื่องที่ถูกโจมตีเป็นฐานในการโจมตีระบบอื่นภายในหน่วยงานได้ นอกจากนี้ การโจมตีลักษณะ Supply Chain ยังมีความเสี่ยงสูงเนื่องจากผู้ใช้งานมักเชื่อถือซอฟต์แวร์ที่ดาวน์โหลดจากเว็บไซต์ทางการและมีการลงลายเซ็นดิจิทัลอย่างถูกต้อง [4] -

แนวทางการตรวจสอบและป้องกัน

4.1 ตรวจสอบว่าภายในหน่วยงานมีการใช้งาน DAEMON Tools Lite เวอร์ชันฟรี หรือไม่ โดยเฉพาะเครื่องที่ติดตั้งหรืออัปเดตโปรแกรมตั้งแต่วันที่ 8 เมษายน 2569

4.2 ถอนการติดตั้ง DAEMON Tools Lite เวอร์ชันที่ได้รับผลกระทบ และติดตั้งเวอร์ชันล่าสุดที่ผู้พัฒนาเผยแพร่แล้วเท่านั้น

4.3 ทำการสแกนระบบด้วยโปรแกรม Antivirus, EDR หรือระบบตรวจจับภัยคุกคาม เพื่อค้นหา Backdoor หรือมัลแวร์ที่อาจถูกติดตั้งเพิ่มเติม

4.4 ตรวจสอบพฤติกรรมการเชื่อมต่อเครือข่ายที่ผิดปกติ เช่น การเชื่อมต่อออกไปยังปลายทางที่ไม่รู้จัก หรือการสื่อสารผ่านโปรโตคอล QUIC ที่ผิดปกติ

4.5 ตรวจสอบรายการโปรแกรม Startup, Scheduled Tasks และ Service ที่ถูกเพิ่มเข้ามาใหม่โดยไม่ได้รับอนุญาต

4.6 จำกัดสิทธิ์การติดตั้งซอฟต์แวร์ของผู้ใช้งาน และใช้ Application Allowlisting เพื่ออนุญาตเฉพาะซอฟต์แวร์ที่ได้รับอนุมัติ

4.7 เพิ่มมาตรการตรวจสอบซอฟต์แวร์ Third-party และตรวจสอบความถูกต้องของไฟล์ก่อนนำมาใช้งานในหน่วยงาน -

แนวทางลดความเสี่ยงชั่วคราว

5.1 หากยังไม่สามารถตรวจสอบได้ครบถ้วน ให้พิจารณาแยกเครื่องที่มีการติดตั้ง DAEMON Tools ออกจากเครือข่ายของหน่วยงานชั่วคราว

5.2 เปลี่ยนรหัสผ่านบัญชีสำคัญที่เคยใช้งานบนเครื่องที่อาจได้รับผลกระทบ โดยเฉพาะบัญชี Domain Admin, VPN และระบบภายในหน่วยงาน

5.3 ตรวจสอบ Log การเข้าถึงระบบย้อนหลังตั้งแต่วันที่ 8 เมษายน 2569 เพื่อค้นหาพฤติกรรมผิดปกติหรือการเข้าถึงที่ไม่ได้รับอนุญาต

5.4 สำรองข้อมูลสำคัญอย่างสม่ำเสมอ และทดสอบกระบวนการกู้คืนระบบเพื่อรองรับกรณีเกิดเหตุการณ์ด้านความมั่นคงปลอดภัย

แหล่งอ้างอิง

[1] https://dg.th/9gkrctso7v

[2] https://dg.th/yepvmi6cwd

[3] https://dg.th/1l26expmbr

[4] https://dg.th/opjz764qri -