🚨 เตือนภัย Infostealer Malware กำลังเปลี่ยน “ข้อมูลบัญชีที่ถูกขโมย” ให้กลายเป็น “ตัวตนจริง” เสี่ยงยึดบัญชีและโจมตีองค์กร

-

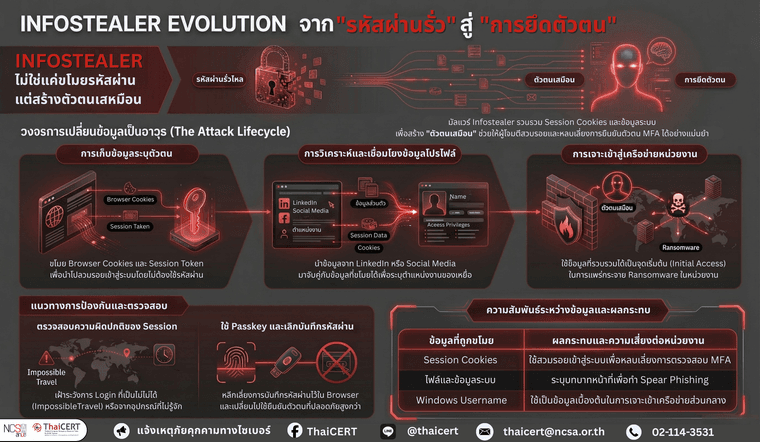

ปัจจุบันภัยคุกคามจากมัลแวร์ประเภท Infostealer มีแนวโน้มรุนแรงขึ้นอย่างต่อเนื่อง โดยผู้โจมตีไม่ได้มุ่งเพียงขโมยชื่อผู้ใช้งานและรหัสผ่านเท่านั้น แต่สามารถรวบรวมข้อมูลพฤติกรรม การใช้งานระบบ และข้อมูล session ต่าง ๆ เพื่อนำไปเชื่อมโยงกับตัวบุคคลจริง (Real Identity) ส่งผลให้การโจมตีมีความแม่นยำและสร้างผลกระทบต่อทั้งผู้ใช้งานส่วนบุคคลและองค์กรได้ในวงกว้าง

จากการวิเคราะห์ข้อมูล Infostealer dumps จำนวนมากพบว่า ข้อมูลที่ถูกขโมยมักถูกนำไปรวบรวม จัดหมวดหมู่ และจำหน่ายในตลาดใต้ดิน ก่อนถูกนำไปใช้ต่อในการโจมตีขั้นสูง เช่น การยึดบัญชีองค์กร การโจมตีแบบ Phishing เจาะจงเป้าหมาย หรือการติดตั้ง Ransomware ในเครือข่ายองค์กร

รายละเอียดภัยคุกคาม

รายละเอียดภัยคุกคาม

Infostealer malware สามารถรวบรวมข้อมูลจากเครื่องที่ติดมัลแวร์ได้หลากหลายประเภท เช่น

• Username และ Password

• Browser cookies และ session token

• ประวัติการใช้งานเว็บไซต์

• ไฟล์ในเครื่องผู้ใช้งาน

• Windows username และข้อมูลระบบ

ข้อมูลเหล่านี้เมื่อถูกนำมารวมกัน จะช่วยให้ผู้โจมตีสามารถระบุได้ว่าเหยื่อคือใคร ทำงานที่องค์กรใด หรือมีบทบาทหน้าที่ใดในองค์กร ส่งผลให้การโจมตีสามารถขยายจากเครื่องส่วนบุคคลไปสู่ระบบองค์กรได้อย่างรวดเร็ว

นักวิจัยพบว่าเพียงการติดมัลแวร์ครั้งเดียว ข้อมูลที่ถูกขโมยอาจมีคุณค่าในระยะยาว เนื่องจากสามารถนำไปวิเคราะห์พฤติกรรมและเชื่อมโยงบัญชีหลายบริการเข้ากับบุคคลเดียวกันได้ ความเสี่ยงที่อาจเกิดขึ้น

ความเสี่ยงที่อาจเกิดขึ้น

• ผู้โจมตีสามารถนำข้อมูล Infostealer ไปใช้เพื่อ

• สวมรอยตัวตนดิจิทัล (Identity Impersonation)

• เข้าสู่ระบบโดยใช้ session cookies เพื่อหลบเลี่ยง MFA

• วิเคราะห์ตำแหน่งงานหรือบทบาทของเหยื่อเพื่อโจมตีองค์กร

• ใช้ข้อมูล LinkedIn หรือ Social Media เพื่อทำ Spear Phishing

• เข้าถึงระบบองค์กรผ่านบัญชีพนักงาน

• ใช้เป็น Initial Access สำหรับ Ransomware

ข้อมูลจากบริการองค์กร เช่น LinkedIn, GitHub, Microsoft Teams และบัญชีองค์กรต่าง ๆ ถูกพบจำนวนมากในข้อมูลที่รั่วไหล ซึ่งช่วยให้ผู้โจมตีเชื่อมโยงบัญชีกับชื่อจริงและสถานที่ทำงานของเหยื่อได้โดยตรง ️ สาเหตุที่ Infostealer ยังคงได้ผล

️ สาเหตุที่ Infostealer ยังคงได้ผล

ภัยคุกคามดังกล่าวมักเกิดจากพฤติกรรมทั่วไปของผู้ใช้งาน เช่น

• ดาวน์โหลดโปรแกรมจากแหล่งที่ไม่น่าเชื่อถือ

• ใช้ซอฟต์แวร์เถื่อนหรือ Crack

• ใช้รหัสผ่านซ้ำระหว่างบัญชีส่วนตัวและบัญชีองค์กร

• บันทึกรหัสผ่านไว้ใน Browser

ซึ่งทำให้ข้อมูลสำคัญถูกขโมยได้ง่ายและนำไปใช้ต่อในหลายระบบพร้อมกัน-

แนวทางการตรวจสอบ

หน่วยงานควรดำเนินการตรวจสอบดังนี้

• ตรวจสอบ Endpoint logs หรือ EDR ว่ามีพฤติกรรม Infostealer หรือไม่

• ตรวจสอบการ Login ผิดปกติ เช่น Impossible Travel หรือ Session ใหม่ผิดปกติ

• ตรวจสอบการใช้งานบัญชีองค์กรจากอุปกรณ์ที่ไม่เคยใช้งานมาก่อน

• ตรวจสอบ Credential Exposure จาก Threat Intelligence หรือ Dark Web Monitoring -

แนวทางการป้องกัน

• หลีกเลี่ยงการใช้รหัสผ่านซ้ำระหว่างบัญชีส่วนตัวและองค์กร

• เปลี่ยนรหัสผ่านทันทีเมื่อสงสัยว่ามีการติดมัลแวร์

• ใช้ Multi-Factor Authentication หรือ Passkey

• จำกัดการบันทึกรหัสผ่านใน Browser สำหรับระบบสำคัญ

• ใช้ระบบตรวจสอบ Credential Leak อย่างต่อเนื่อง

• อัปเดตระบบ Endpoint Security และซอฟต์แวร์ให้เป็นเวอร์ชันล่าสุด

แหล่งอ้างอิง:

แหล่งอ้างอิง:

https://dg.th/l8cuy7q5nr

️ ThaiCERT ขอแนะนำให้หน่วยงานที่ใช้งานเครื่องมือ AI agent หรือ OpenClaw เฝ้าระวังและตรวจสอบความเสี่ยงทันที

️ ThaiCERT ขอแนะนำให้หน่วยงานที่ใช้งานเครื่องมือ AI agent หรือ OpenClaw เฝ้าระวังและตรวจสอบความเสี่ยงทันที

-