แจ้งเตือน: ช่องโหว่ OS Command Injection ใน Totolink N300RH

-

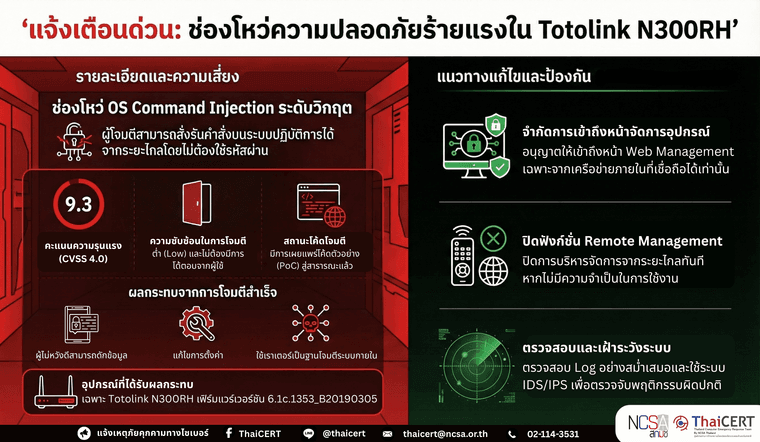

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัยเกี่ยวกับช่องโหว่ OS Command Injection ในอุปกรณ์เครือข่าย Totolink N300RH หากถูกโจมตีสำเร็จ อาจนำไปสู่การยึดควบคุมอุปกรณ์ การแก้ไขค่าการตั้งค่าโดยไม่ได้รับอนุญาต การดักฟังหรือแก้ไขทราฟฟิกเครือข่าย ตลอดจนกระทบต่อความลับ ความถูกต้อง และความพร้อมใช้งานของระบบเครือข่ายโดยรวม

- รายละเอียดช่องโหว่

พบช่องโหว่ประเภท OS Command Injection (CWE-78) หมายเลขช่องโหว่ CVE-2026-3301 (มีคะแนน CVSSv3.1: 8.9) ภายในฟังก์ชัน setWebWlanIdx ของไฟล์ /cgi-bin/cstecgi.cgi ในส่วน Web Management Interface ของอุปกรณ์ Totolink N300RH โดยผู้โจมตีสามารถปรับแต่งพารามิเตอร์ webWlanIdx เพื่อแทรกคำสั่งระบบปฏิบัติการ (OS commands) และทำให้อุปกรณ์ประมวลผลคำสั่งดังกล่าวได้โดยตรง ช่องโหว่นี้สามารถถูกโจมตีได้จากระยะไกล โดยไม่ต้องยืนยันตัวตน และไม่ต้องอาศัยการโต้ตอบจากผู้ใช้ ปัจจุบันมีการเผยแพร่โค้ดตัวอย่างโจมตี (Proof-of-Concept) ต่อสาธารณะแล้ว ทำให้มีความเสี่ยงสูงต่อการถูกนำไปใช้โจมตีจริง

- หากถูกโจมตีสำเร็จ ผู้ไม่หวังดีสามารถดำเนินการได้ดังนี้

2.1 รันคำสั่งบนระบบปฏิบัติการของเราเตอร์

2.2 เปลี่ยนแปลงค่าการตั้งค่าโดยไม่ได้รับอนุญาต

2.3 ดักฟังหรือแก้ไขทราฟฟิกเครือข่าย

2.4 ใช้อุปกรณ์เป็นจุดเริ่มต้นในการโจมตีระบบภายใน (Lateral Movement)

2.5 ฝัง backdoor เพื่อคงอยู่ในระบบ-

ผลิตภัณฑ์ที่ได้รับผลกระทบ: Totolink N300RH Firmware เวอร์ชัน 6.1c.1353_B20190305

-

แนวทางการแก้ไข

4.1 ตรวจสอบเวอร์ชันเฟิร์มแวร์ของอุปกรณ์ทั้งหมดทันที

4.2 จำกัดการเข้าถึง Web Management Interface เฉพาะเครือข่ายภายในที่เชื่อถือได้

4.3 ปิดการใช้งาน Remote Management หากไม่จำเป็น

4.4 ติดตามประกาศด้านความปลอดภัยเพิ่มเติมจากผู้ผลิต

4.5 หากไม่มีแพตช์ในระยะเวลาอันเหมาะสม ควรพิจารณาเปลี่ยนอุปกรณ์ในสภาพแวดล้อมที่มีความสำคัญสูง- คำแนะนำด้านความปลอดภัยเพิ่มเติม

5.1 ใช้ Firewall จำกัดการเข้าถึงพอร์ตบริหารจัดการจากภายนอก

5.2 แยกเครือข่ายบริหารจัดการ (Management Network Segmentation)

5.3 เปิดใช้งานและตรวจสอบ Log อย่างสม่ำเสมอ

5.4 ใช้ IDS/IPS เพื่อตรวจจับพฤติกรรมผิดปกติที่เกี่ยวข้องกับการโจมตี Command Injection

5.5 ดำเนินการประเมินความเสี่ยงของอุปกรณ์เครือข่ายอื่น ๆ ที่มีลักษณะการจัดการผ่าน Web Interface6.แหล่งอ้างอิง

6.1 https://dg.th/hcqag6v4yp

6.2 https://dg.th/1f4r6siao5

6.3 https://dg.th/b20eg835pa

6.4 https://dg.th/2d9pntayli