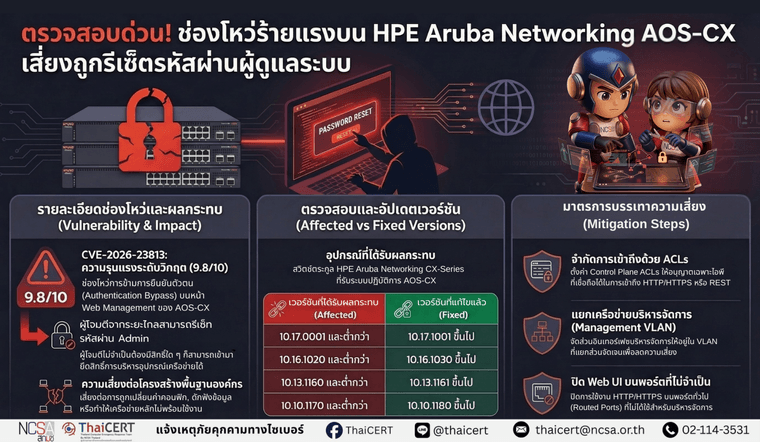

ตรวจสอบด่วน! ช่องโหว่ร้ายแรง บน HPE Aruba Networking AOS-CX เสี่ยงถูกรีเซ็ตรหัสผ่านผู้ดูแลระบบ

-

ThaiCERT ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ พบรายงานการแก้ไขช่องโหว่ใน HPE Aruba Networking AOS-CX (ใช้งานบนสวิตช์ตระกูล CX-Series) ซึ่งเกี่ยวข้องกับ Web-based Management Interface องค์กรที่ใช้งานควรเร่งตรวจสอบเวอร์ชัน และอัปเดตแพตช์ตามคำแนะนำของผู้ผลิตโดยเร็ว พร้อมจำกัดการเข้าถึงหน้า Management เฉพาะเครือข่าย ไอพีที่เชื่อถือได้

-

รายละเอียดช่องโหว่ [1]

CVE-2026-23813 (CVSS V3.1:9.8) Authentication Bypass ช่องโหว่ในหน้า Web Management ของ AOS-CX อาจถูกใช้โดยผู้โจมตีจากระยะไกลที่ไม่ต้องมีสิทธิ์ใด ๆ เพื่อข้ามการยืนยันตัวตน และบางกรณีอาจนำไปสู่การรีเซ็ตรหัสผ่านผู้ดูแลระบบได้ ส่งผลให้ผู้โจมตีอาจยึดสิทธิ์การบริหารอุปกรณ์เครือข่าย เช่น เปลี่ยนค่าคอนฟิก Policy, ACL, VLAN เสี่ยงต่อการถูกดักฟังหรือเปลี่ยนเส้นทางการสื่อสารภายในเครือข่าย และขยายผลไปยังระบบสำคัญอื่น กระทบความต่อเนื่องทางธุรกิจหากอุปกรณ์เครือข่ายหลักถูกปรับค่าหรือทำให้ไม่พร้อมใช้งาน -

เวอร์ชันที่ได้รับผลกระทบ

• AOS-CX 10.17.0001 และต่ำกว่า

• AOS-CX 10.16.1020 และต่ำกว่า

• AOS-CX 10.13.1160 และต่ำกว่า

• AOS-CX 10.10.1170 และต่ำกว่า -

เวอร์ชันที่แก้ไขแล้ว [2]

• AOS-CX 10.17.1001 ขึ้นไป

• AOS-CX 10.16.1030 ขึ้นไป

• AOS-CX 10.13.1161 ขึ้นไป

• AOS-CX 10.10.1180 ขึ้นไป -

กรณีไม่สามารถอัปเดตได้ทันที (Mitigation ชั่วคราว)

4.1 จำกัดการเข้าถึงด้วย Access Control Lists (ACLs): ตั้งค่า Control Plane ACLs ให้อนุญาตเฉพาะ IP ที่เชื่อถือได้ในการเข้าถึง HTTP/HTTPS หรือ REST สำหรับบริหารจัดการ

4.2 แยกเครือข่ายบริหารจัดการ: จัดให้อินเทอร์เฟซบริหารจัดการอยู่ใน VLAN หรือ Layer 2 segment ที่แยกส่วนชัดเจน เพื่อลดความเสี่ยงจากการเข้าถึงโดยไม่ได้รับอนุญาต

4.3 ปิดการใช้งาน Web UI บนพอร์ตที่ไม่จำเป็น: ปิดอินเทอร์เฟซ HTTP/HTTPS บนพอร์ตที่มีการส่งข้อมูลทั่วไป (Routed ports) หากไม่มีความจำเป็นต้องใช้งานสำหรับการบริหารจัดการ -

แหล่งอ้างอิง

5.1 https://dg.th/g08wydt3ae

5.2 https://dg.th/z67ye0d3v4

-