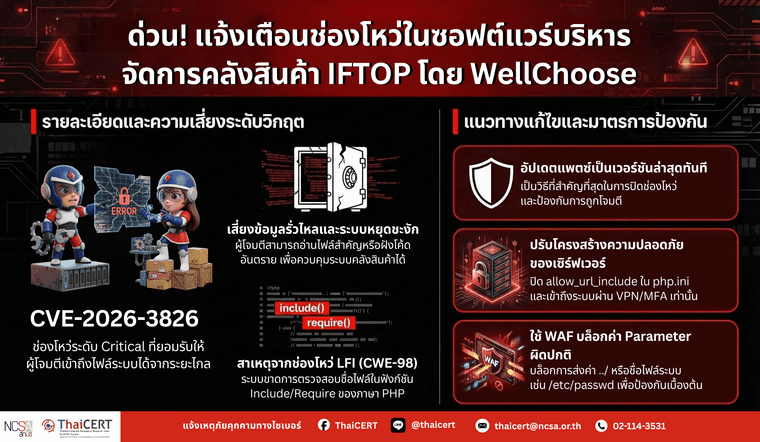

🚨ด่วน! แจ้งเตือนช่องโหว่ระดับวิกฤตในซอฟต์แวร์บริหารจัดการคลังสินค้า IFTOP โดย WellChoose

-

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัย ที่พบในซอฟต์แวร์บริหารจัดการคลังสินค้าของ WellChoose ผู้ดูแลระบบที่มีการใช้งานซอฟต์แวร์ดังกล่าว ควรเร่งตรวจสอบระบบและดำเนินการอัปเดตแพตช์หรือมาตรการป้องกันโดยทันที เพื่อป้องกันการถูกโจมตี การเข้าถึงระบบโดยไม่ได้รับอนุญาต และการรั่วไหลของข้อมูลสำคัญในระบบ [1]

1.รายละเอียดช่องโหว่

พบช่องโหว่ Local File Inclusion (LFI) หมายเลข CVE-2026-3826 (CVSS v3.1: 9.8 ) ช่องโหว่นี้พบในฟังก์ชัน Include/Require ของภาษา PHP ในซอฟต์แวร์บริหารจัดการคลังสินค้า IFTOP (Inventory & Task Optimization Platform) ของ WellChoose ซึ่งอาจเปิดโอกาสให้ผู้โจมตีจากระยะไกลที่ไม่ได้รับการยืนยันตัวตนสามารถเข้าถึงไฟล์ภายในระบบ รันโค้ดอันตราย หรือเข้าถึงข้อมูลสำคัญภายในระบบคลังสินค้าได้ [2]2.ลักษณะการโจมตี

เกิดจากการที่ระบบขาดการตรวจสอบชื่อไฟล์ (CWE-98) ทำให้ผู้โจมตีสามารถแทรกเส้นทางไฟล์ (Path Traversal) เพื่ออ่านไฟล์สำคัญในระบบ หรือหลอกให้เซิร์ฟเวอร์รันโค้ดอันตรายจากภายนอก (Remote Code Execution) ได้ [3]3.ผลิตภัณฑ์ที่ได้รับผลกระทบ

- IFTOP (Inventory & Task Optimization Platform)

4.แนวทางการแก้ไขสำหรับผู้ดูแลระบบคลังสินค้ายี่ห้อ WellChoose [4]

4.1 อัปเดตแพตช์ด่วน ให้เป็นเวอร์ชันล่าสุดที่ได้รับการแก้ไขช่องโหว่แล้ว

4.2 ตรวจสอบไฟล์ php.ini และตั้งค่า allow_url_include = Off เพื่อลดความเสี่ยงในการถูกโจมตีจากระยะไกล

4.3 จำกัดสิทธิ์การเข้าถึงไฟล์ (File Permissions) ให้เว็บเซิร์ฟเวอร์เข้าถึงได้เฉพาะไดเรกทอรีที่จำเป็นเท่านั้น

4.4 แยกส่วนเซิร์ฟเวอร์ที่รันระบบ IFTOP ออกจากเครือข่ายอินเทอร์เน็ตสาธารณะ และเข้าถึงผ่าน VPN หรือระบบที่ต้องยืนยันตัวตนหลายชั้น (MFA) เท่านั้น- หากยังไม่สามารถอัปเดตได้ ควรดำเนินการดังนี้

5.1 ใช้ Web Application Firewall (WAF) ในการตรวจจับและบล็อกการส่งค่า Parameter ที่มีลักษณะเป็น ../ หรือชื่อไฟล์ระบบ (เช่น /etc/passwd)

5.2 จำกัดการเข้าถึงหน้า Management Interface ให้เฉพาะหมายเลข IP (Allow List) ของเจ้าหน้าที่ในคลังสินค้าเท่านั้น

5.3 ตรวจสอบ Log ของเว็บเซิร์ฟเวอร์เพื่อหาความพยายามในการเรียกไฟล์ที่ผิดปกติอย่างสม่ำเสมอ

ThaiCERT เตือนอย่าปล่อยให้ช่องโหว่ในระบบคลังสินค้า กลายเป็นช่องทางให้ระบบหยุดชะงัก!

ThaiCERT เตือนอย่าปล่อยให้ช่องโหว่ในระบบคลังสินค้า กลายเป็นช่องทางให้ระบบหยุดชะงัก!#CyberSecurity #CVE20263826 #IFTOP #WellChoose #WarehouseManagement #SmartLogistics #ThaiCERT #Alert #LFI #VulnerabilityManagement #ความปลอดภัยทางไซเบอร์ #ระบบคลังสินค้า

อ้างอิง

[1] https://radar.offseq.com/threat/cve-2026-3826-cwe-98-improper-control-of-filename--e68c5a28

[2] https://nvd.nist.gov/vuln/detail/CVE-2026-3826

[3] https://www.twcert.org.tw/en/cp-139-10756-73f66-2.html

[4] https://cwe.mitre.org/data/definitions/98.html