ด่วน! Fortinet ประกาศอัปเดตแพตช์แก้ไขช่องโหว่ด้านความมั่นคงปลอดภัยในผลิตภัณฑ์หลายรายการ

-

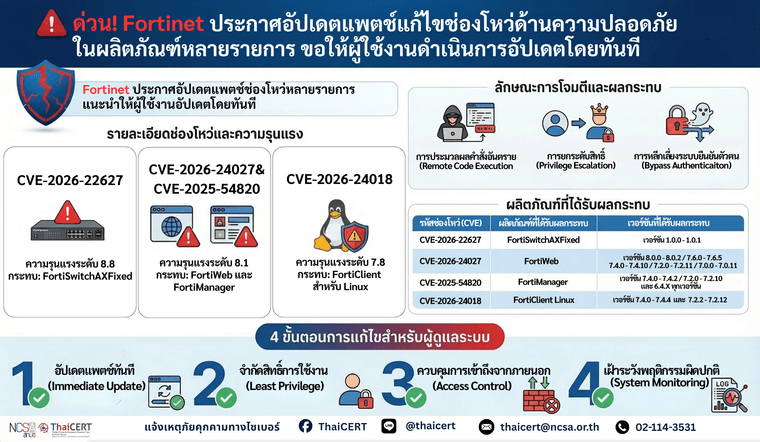

ด่วน! Fortinet ประกาศอัปเดตแพตช์แก้ไขช่องโหว่ด้านความมั่นคงปลอดภัยในผลิตภัณฑ์หลายรายการ ขอให้ผู้ใช้งานดำเนินการอัปเดตโดยทันที

ด่วน! Fortinet ประกาศอัปเดตแพตช์แก้ไขช่องโหว่ด้านความมั่นคงปลอดภัยในผลิตภัณฑ์หลายรายการ ขอให้ผู้ใช้งานดำเนินการอัปเดตโดยทันที

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัยที่ตรวจพบในผลิตภัณฑ์ของบริษัท Fortinet ซึ่งเป็นอุปกรณ์และซอฟต์แวร์ด้านความมั่นคงปลอดภัยเครือข่ายที่องค์กรจำนวนมากใช้งาน โดยบริษัทผู้พัฒนาได้เผยแพร่ประกาศด้านความมั่นคงปลอดภัยเกี่ยวกับช่องโหว่หลายรายการ-

รายละเอียดช่องโหว่ [1]

บริษัท Fortinet ได้เผยแพร่ประกาศด้านความมั่นคงปลอดภัยเกี่ยวกับช่องโหว่หลายรายการในผลิตภัณฑ์ของตน ซึ่งอาจนำไปสู่การสั่งให้ระบบประมวลผลคำสั่งที่เป็นอันตรายหรือการยกระดับสิทธิ์ในระบบได้ โดยช่องโหว่ที่สำคัญ ได้แก่

CVE-2026-22627 (CVSS v3.1: 8.8) – ช่องโหว่ในการประมวลผล Link Layer Discovery Protocol (LLDP) ซึ่งอาจเปิดโอกาสให้ผู้โจมตีที่ไม่ได้รับการยืนยันตัวตนภายในเครือข่ายใกล้เคียงสามารถส่งแพ็กเก็ต LLDP ที่ถูกสร้างขึ้นเป็นพิเศษเพื่อสั่งให้ระบบประมวลผลโค้ดหรือคำสั่งที่ไม่ได้รับอนุญาตบนอุปกรณ์ได้ [2]

CVE-2026-24017 (CVSS v3.1: 8.1) – ช่องโหว่ประเภท Authentication Rate-Limit Bypass ซึ่งอาจเปิดโอกาสให้ผู้โจมตีที่ไม่ได้รับการยืนยันตัวตนสามารถหลีกเลี่ยงกลไกการจำกัดจำนวนความพยายามในการยืนยันตัวตนผ่านคำร้องที่ถูกสร้างขึ้นเป็นพิเศษ [3]

CVE-2025-54820 (CVSS v3.1: 8.1) – ช่องโหว่ประเภท Command Injection ซึ่งอาจเปิดโอกาสให้ผู้โจมตีที่ไม่ได้รับการยืนยันตัวตนสามารถสั่งให้ระบบประมวลผลคำสั่งที่ไม่ได้รับอนุญาตผ่านคำร้องที่ถูกสร้างขึ้นเป็นพิเศษ หากบริการที่เกี่ยวข้องถูกเปิดใช้งาน [4]

CVE-2026-24018 (CVSS v3.1: 7.8) – ช่องโหว่ประเภท Privilege Escalation ซึ่งอาจเปิดโอกาสให้ผู้ใช้งานภายในระบบที่ไม่มีสิทธิ์ระดับสูง (local unprivileged user) สามารถยกระดับสิทธิ์ของตนเองเป็นระดับ root ได้ [5] -

ลักษณะการโจมตี

หากผู้โจมตีสามารถใช้ประโยชน์จากช่องโหว่ดังกล่าวได้สำเร็จ อาจส่งผลให้เกิดความเสี่ยงต่อระบบขององค์กร เช่น

- ผู้โจมตีสามารถสั่งให้ระบบประมวลผลคำสั่งหรือโค้ดที่ไม่ได้รับอนุญาตบนอุปกรณ์

- ผู้โจมตีสามารถหลีกเลี่ยงกลไกการจำกัดจำนวนความพยายามในการยืนยันตัวตน

- ผู้โจมตีสามารถสั่งรันคำสั่งบนระบบผ่านคำร้องที่ถูกสร้างขึ้นเป็นพิเศษ

- ผู้ใช้งานภายในระบบที่มีสิทธิ์ต่ำสามารถยกระดับสิทธิ์เป็นระดับ root

- ผลิตภัณฑ์ที่ได้รับผลกระทบ

ช่องโหว่ดังกล่าวส่งผลกระทบต่อผลิตภัณฑ์ของ Fortinet ดังต่อไปนี้

CVE-2026-22627

- FortiSwitchAXFixed 1.0.0 – 1.0.1

CVE-2026-24017 - FortiWeb 8.0.0 – 8.0.2

- FortiWeb 7.6.0 – 7.6.5

- FortiWeb 7.4.0 – 7.4.10

- FortiWeb 7.2.0 – 7.2.11

- FortiWeb 7.0.0 – 7.0.11

CVE-2025-54820 - FortiManager 7.4.0 – 7.4.2

- FortiManager 7.2.0 – 7.2.10

- FortiManager 6.4 ทุกเวอร์ชัน

CVE-2026-24018 - FortiClientLinux 7.4.0 – 7.4.4

- FortiClientLinux 7.2.2 – 7.2.12

-

แนวทางการแก้ไขสำหรับผู้ดูแลระบบ [6]

ผู้ดูแลระบบควรดำเนินการดังต่อไปนี้

4.1 อัปเดตผลิตภัณฑ์ Fortinet ที่ใช้งานให้เป็นเวอร์ชันล่าสุดที่ผู้ผลิตได้ออกแพตช์แก้ไขช่องโหว่แล้วโดยเร็วที่สุด

4.2 ตรวจสอบและจำกัดสิทธิ์ของบัญชีผู้ใช้งานในระบบ โดยเฉพาะบัญชีที่มีสิทธิ์ระดับสูง

4.3 จำกัดการเข้าถึงอุปกรณ์จากเครือข่ายภายนอก และอนุญาตเฉพาะแหล่งที่จำเป็นเท่านั้น

4.4 เฝ้าระวังและตรวจสอบบันทึกเหตุการณ์ของระบบและอุปกรณ์เครือข่าย เพื่อค้นหาพฤติกรรมผิดปกติที่อาจเกี่ยวข้องกับการพยายามใช้ช่องโหว่ -

ข้อแนะนำเพิ่มเติม

หลังจากมีการเผยแพร่รายละเอียดช่องโหว่และแพตช์แก้ไขแล้ว ผู้ไม่หวังดีอาจพยายามพัฒนาเครื่องมือเพื่อใช้โจมตีระบบที่ยังไม่ได้อัปเดต ดังนั้นผู้ดูแลระบบควรดำเนินการอัปเดตระบบโดยเร็วที่สุด รวมถึงตรวจสอบและเฝ้าระวังอุปกรณ์เครือข่ายขององค์กรอย่างสม่ำเสมอ

ThaiCERT ขอแจ้งเตือนองค์กรที่ใช้งานผลิตภัณฑ์ของ Fortinet ให้เร่งดำเนินการตรวจสอบและอัปเดตแพตช์ทันที เพื่อป้องกันความเสี่ยงจากการถูกโจมตีและการเข้าถึงระบบโดยไม่ได้รับอนุญาต

ThaiCERT ขอแจ้งเตือนองค์กรที่ใช้งานผลิตภัณฑ์ของ Fortinet ให้เร่งดำเนินการตรวจสอบและอัปเดตแพตช์ทันที เพื่อป้องกันความเสี่ยงจากการถูกโจมตีและการเข้าถึงระบบโดยไม่ได้รับอนุญาต

อ้างอิง

[1] https://www.csa.gov.sg/alerts-and-advisories/alerts/al-2026-024/

[2] https://nvd.nist.gov/vuln/detail/CVE-2026-22627

[3] https://nvd.nist.gov/vuln/detail/CVE-2026-24017

[4] https://nvd.nist.gov/vuln/detail/CVE-2025-54820

[5] https://nvd.nist.gov/vuln/detail/CVE-2026-24018

[6] https://cybersecuritynews.com/fortinet-security-update-march/

-