เตือนช่องโหว่ “CrackArmor” ใน AppArmor อาจทำให้ผู้โจมตียกระดับสิทธิ์เป็น Root

-

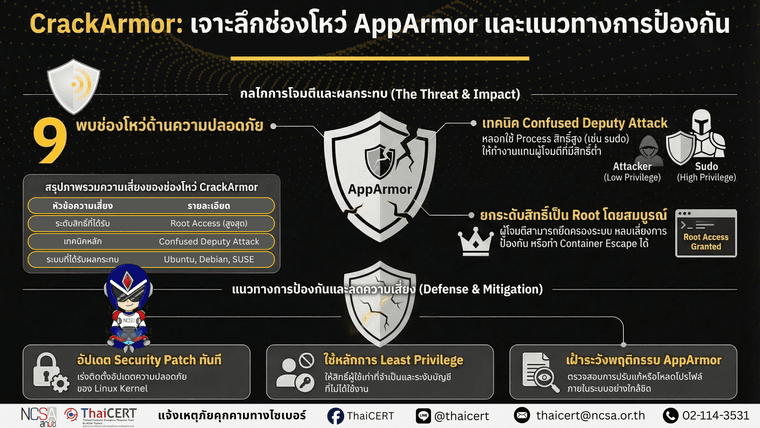

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามข่าวสารภัยคุกคามทางไซเบอร์ พบรายงานช่องโหว่ CrackArmor ในระบบรักษาความปลอดภัย AppArmor บน Linux

โดยช่องโหว่ดังกล่าวเปิดโอกาสให้ผู้โจมตีสามารถยกระดับสิทธิ์การเข้าถึงระบบไปสู่ระดับ Root ส่งผลให้ระบบมีความเสี่ยงถูกโจมตีและถูกยึดครองได้ [1]-

รายละเอียดเหตุการณ์

นักวิจัยด้านความปลอดภัยของบริษัท Qualys (Qualys Threat Research Unit – TRU) พบช่องโหว่ด้านความปลอดภัย 9 รายการ ในระบบควบคุมสิทธิ์ของระบบปฏิบัติการ Linux ซึ่งเป็นกลไกลด้านความปลอดภัยที่เรียกว่า AppArmor โดยช่องโหว่ดังกล่าวถูกตั้งชื่อว่า “CrackArmor” ช่องโหว่ดังกล่าวส่งผลกระทบต่อระบบปฏิบัติการ Linux ที่มีการใช้งาน AppArmor สำหรับควบคุมสิทธิ์การเข้าถึงของโปรแกรม เช่น Ubuntu, Debian และ SUSE Linux Enterprise ซึ่งอาจทำให้กลไกการจำกัดสิทธิ์ของระบบถูกหลีกเลี่ยง และก่อให้เกิดความเสี่ยงต่อความปลอดภัยของระบบได้ -

พฤติกรรมการโจมตี [2]

ช่องโหว่ CrackArmor อาศัยเทคนิคที่เรียกว่า “Confused Deputy Attack” ซึ่งเป็นการหลอกให้ process ที่มีสิทธิ์สูงดำเนินการบางอย่างแทนผู้โจมตีที่มีสิทธิ์ต่ำ ลักษณะพฤติกรรมการโจมตี ได้แก่

- ผู้โจมตีที่มีสิทธิ์การเข้าถึงระบบในระดับผู้ใช้ (local user)

- ผู้โจมตีสามารถใช้ประโยชน์จากข้อบกพร่องในการจัดการ AppArmor profiles

- ทำการแก้ไขหรือโหลดโปรไฟล์ผ่านไฟล์ pseudo ภายในระบบ

- อาจใช้เครื่องมือที่มีสิทธิ์สูง เช่น sudo, su หรือ process ที่มีสิทธิ์พิเศษ เพื่อให้ดำเนินการแทนผู้โจมตี

- เมื่อโจมตีสำเร็จ ผู้โจมตีสามารถยกระดับสิทธิ์เป็น root หรือหลบเลี่ยงการควบคุมของ AppArmor

- ผลกระทบ [3]

- ผู้โจมตีสามารถยกระดับสิทธิ์จากผู้ใช้ทั่วไปเป็น root

- หลบเลี่ยงการป้องกันของ AppArmor

- อาจทำให้เกิด Container Escape

- สามารถแก้ไขนโยบายความปลอดภัยของระบบ

- นำไปสู่การรันโค้ดโดยไม่ได้รับอนุญาต หรือควบคุมระบบทั้งหมด

ในบางกรณีอาจทำให้เกิด Denial-of-Service (DoS) หรือการรั่วไหลของข้อมูลในหน่วยความจำ

- แนวทางการป้องกันและลดความเสี่ยง

- อัปเดตแพตช์ความปลอดภัย โดยการติดตั้ง Linux kernel security updates จากผู้พัฒนาระบบปฏิบัติการทันที

- จำกัดสิทธิ์ผู้ใช้ภายในระบบ หลีกเลี่ยงการให้สิทธิ์ และบัญชีที่ไม่จำเป็น

- เฝ้าระวังพฤติกรรมที่เกี่ยวข้องกับการแก้ไข AppArmor profile

อ้างอิง

[1] https://dg.th/uv0lc38zwd

[2] https://dg.th/j5kd927lhg

[3] https://dg.th/sim9zatlky

-