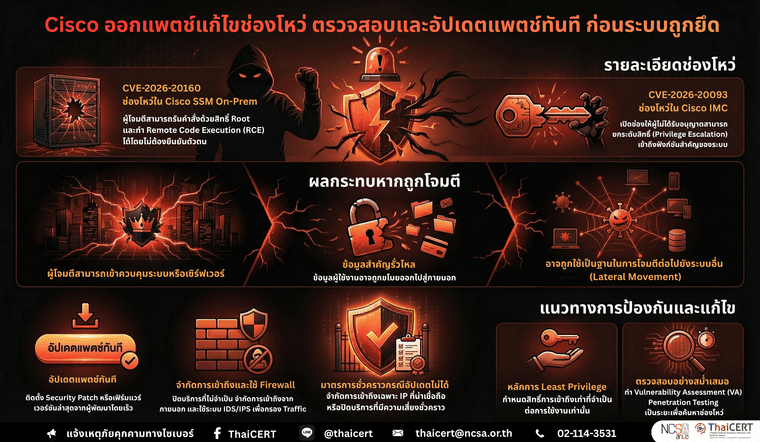

🛑 ด่วน! Cisco ออกแพตช์แก้ไขช่องโหว่ ตรวจสอบและอัปเดตแพตช์โดยทันที

-

️ ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ข่าวสารภัยคุกคามทางไซเบอร์ พบการประกาศอัปเดตแพตช์แก้ไขช่องโหว่ด้านความปลอดภัยในผลิตภัณฑ์ของ Cisco จึงขอให้ผู้ดูแลระบบที่ใช้งานผลิตภัณฑ์ดังกล่าวดำเนินการตรวจสอบเวอร์ชันของระบบ และดำเนินการอัปเดตแพตช์ตามคำแนะนำของผู้พัฒนา เพื่อลดความเสี่ยงจากการถูกโจมตี [1]

️ ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ข่าวสารภัยคุกคามทางไซเบอร์ พบการประกาศอัปเดตแพตช์แก้ไขช่องโหว่ด้านความปลอดภัยในผลิตภัณฑ์ของ Cisco จึงขอให้ผู้ดูแลระบบที่ใช้งานผลิตภัณฑ์ดังกล่าวดำเนินการตรวจสอบเวอร์ชันของระบบ และดำเนินการอัปเดตแพตช์ตามคำแนะนำของผู้พัฒนา เพื่อลดความเสี่ยงจากการถูกโจมตี [1]-

รายละเอียดช่องโหว่

จากการออกอัปเดตแพตช์แก้ไขช่องโหว่ด้านความปลอดภัยในผลิตภัณฑ์ของ Cisco พบช่องโหว่ที่สำคัญ ดังนี้

1.1 CVE-2026-20160 (คะแนน CVSSv.3.1: 9.8) เป็นช่องโหว่ความปลอดภัยใน Cisco SSM On-Prem ที่เปิดโอกาสให้ผู้โจมตีที่ไม่ต้องยืนยันตัวตนสามารถรันคำสั่งบนระบบด้วยสิทธิ์ root ได้ และอาจนำไปสู่การรันโค้ดโดยไม่ได้รับอนุญาต (Remote Code Execution: RCE) [2]

1.2 CVE-2026-20093 (คะแนน CVSSv3.1: 9.8) เป็นช่องโหว่ความปลอดภัยใน Cisco IMC ที่เปิดโอกาสให้ผู้โจมตีที่ไม่ได้รับอนุญาตสามารถยกระดับสิทธิ์ (Privilege Escalation) หรือเข้าถึงฟังก์ชันสำคัญของระบบได้ [3] -

ภาพรวมของช่องโหว่

ช่องโหว่ทั้งสองรายการถูกใช้เป็นช่องทางในการโจมตีระบบโดยไม่จำเป็นต้องผ่านการยืนยันตัวตน ในบางกรณี หากถูกโจมตีสำเร็จ อาจส่งผลกระทบดังนี้

• ผู้โจมตีสามารถเข้าควบคุมระบบหรือเซิร์ฟเวอร์ได้

• เกิดการรั่วไหลของข้อมูลสำคัญ

• ระบบอาจถูกใช้เป็นฐานในการโจมตีต่อไปยังระบบอื่น (Lateral Movement) -

แนวทางการแก้ไข

3.1 อัปเดตแพตช์ (Security Patch) หรือเฟิร์มแวร์เป็นเวอร์ชันล่าสุดจากผู้พัฒนา

3.2 ตรวจสอบระบบที่ได้รับผลกระทบ และยืนยันว่าไม่มีการถูกบุกรุก

3.3 ปิดหรือจำกัดการเข้าถึงบริการที่ไม่จำเป็น โดยเฉพาะการเข้าถึงจากภายนอกเครือข่าย

3.4 ใช้ระบบป้องกัน เช่น Firewall, Intrusion Detection/Prevention System (IDS/IPS) เพื่อกรองทราฟฟิกที่ผิดปกติ

3.5 ทบทวนการตั้งค่าด้านความปลอดภัย โดยเฉพาะการกำหนดสิทธิ์ผู้ใช้งาน

ผู้ดูแลระบบที่ใช้งานผลิตภัณฑ์ดังกล่าว สามารถอัปเดตแพตซ์ได้ที่ https://dg.th/zx1jnp0i54

- คำแนะนำด้านความปลอดภัยเพิ่มเติม

4.1 เฝ้าระวัง (Monitoring) และวิเคราะห์ Log อย่างสม่ำเสมอ เพื่อตรวจจับพฤติกรรมผิดปกติ

4.2 ใช้หลักการ Least Privilege ในการกำหนดสิทธิ์การเข้าถึง

4.3 ดำเนินการทดสอบช่องโหว่ (Vulnerability Assessment) และการทดสอบเจาะระบบ (Penetration Testing) เป็นระยะ

หากไม่สามารถดำเนินการอัปเดตแพตช์ได้ทันที ควรใช้มาตรการชั่วคราว เช่น การจำกัดการเข้าถึงระบบจาก IP ที่เชื่อถือได้ หรือการปิดบริการที่มีความเสี่ยง เพื่อลดโอกาสในการถูกโจมตี

แหล่งอ้างอิง

[1] https://dg.th/r0iwnbgamp

[2] https://dg.th/uqikrv0e98

[3] https://dg.th/o18iem4592

-