🛑 พบช่องโหว่ใน Apache ActiveMQ Classic อัปเดตด่วน ก่อนถูกยึดระบบ 🛑

-

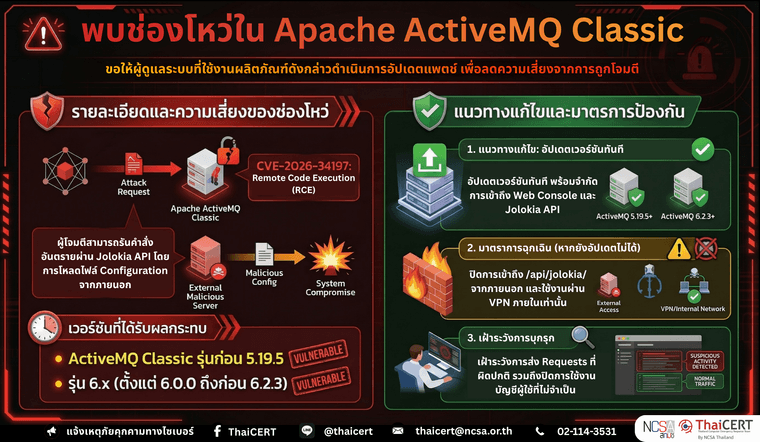

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ข่าวสารภัยคุกคามทางไซเบอร์ พบช่องโหว่ใน Apache ActiveMQ Classic เสี่ยงถูกรันคำสั่งโดยไม่ได้รับอนุญาต ขอให้ผู้ดูแลระบบที่ใช้งานผลิตภัณฑ์ดังกล่าวดำเนินการตรวจสอบเวอร์ชันของระบบ และดำเนินการอัปเดตแพตช์ตามคำแนะนำของผู้พัฒนา เพื่อลดความเสี่ยงจากการถูกโจมตี [1]

-

รายละเอียดช่องโหว่ [2]

• CVE-2026-34197 (คะแนน CVSSv.3.1: 8.8) เป็นช่องโหว่ประเภท Remote Code Execution (RCE) ซึ่งเปิดโอกาสให้ผู้โจมตีสามารถสั่งรันคำสั่งบนระบบ ผ่านการใช้ประโยชน์จาก Jolokia API ภายใน ActiveMQ เพื่อสั่งให้ระบบโหลดไฟล์ Configuration จากแหล่งภายนอก และประมวลผลคำสั่งที่เป็นอันตราย -

เวอร์ชันที่ได้รับผลกระทบ

2.1 Apache ActiveMQ Classic เวอร์ชันก่อน 5.19.5

2.2 Apache ActiveMQ 6.x ตั้งแต่ 6.0.0 ถึงก่อน 6.2.3 -

คำแนะนำด้านความปลอดภัยเพิ่มเติม

3.1 อัปเดตเวอร์ชันทันที

3.2 จำกัดการเข้าถึง Web Console และ Jolokia API

3.3 ใช้ Firewall / ACL จำกัด IP Address

3.4 ปิดการใช้งานบริการหรือโมดูลที่ไม่จำเป็น -

กรณีไม่สามารถอัปเดตได้ทันที

4.1 ปิดการเข้าถึง /api/jolokia/ จากเครือข่ายภายนอก

4.2 จำกัดการเข้าถึงหน้า ActiveMQ Web Console เฉพาะภายในเครือข่ายองค์กรหรือผ่าน VPN

4.3 ปิดการใช้งานบัญชีผู้ใช้ที่ไม่จำเป็น และตรวจสอบสิทธิ์ของผู้ใช้งานทั้งหมด

4.4 เฝ้าระวังการ Requests ที่ผิดปกติที่เกี่ยวข้องกับ BrokerService.addConnector และ BrokerService.addNetworkConnector

แหล่งอ้างอิง

[1] https://dg.th/oarqds0u4c

[2] https://dg.th/7vb15y6xgi

-