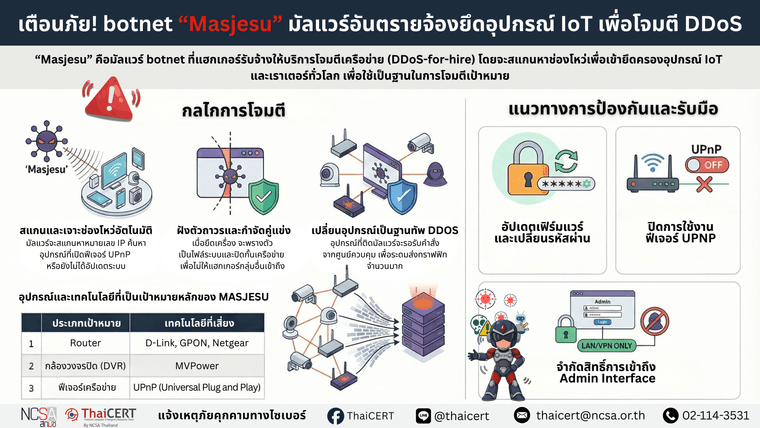

แจ้งเตือนภัยคุกคาม บอตเน็ต "Masjesu" แฝงตัวเจาะช่องโหว่อุปกรณ์ IoT ทั่วโลก เพื่อใช้เป็นฐานโจมตี DDoS

-

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์พบแคมเปญของบอตเน็ต (Botnet) ที่มีชื่อว่า "Masjesu" [1] มัลแวร์ที่ให้บริการรับจ้างโจมตีเครือข่าย (DDoS-for-hire) ผ่านแพลตฟอร์ม Telegram ที่ลอบเข้ายึดควบคุมอุปกรณ์เครือข่ายและ IoT ในหลายประเทศทั่วโลก เพื่อใช้เป็นฐานระดมปล่อยทราฟฟิกโจมตีเป้าหมายหลายรูปแบบ [2]

-

รายละเอียดลักษณะการทำงานของมัลแวร์

1.1 การเข้าถึงและฝังตัว เมื่อเจาะระบบสำเร็จ มัลแวร์จะเปิดช่องทางให้แฮกเกอร์เข้ามาควบคุมอุปกรณ์ได้ จากนั้นจะพรางตัวเป็นไฟล์ระบบปกติ และตั้งค่าให้ตัวเองทำงานอัตโนมัติ เพื่อแฝงตัวอยู่ในเครื่องอย่างถาวร

1.2 การหลบเลี่ยงและกีดกันคู่แข่ง มัลแวร์จะซ่อนข้อมูลการเชื่อมต่อเพื่อหลบเลี่ยงโปรแกรมแอนตี้ไวรัส ทำการล็อกระบบบางส่วนและปิดกั้นเครื่องมือเครือข่าย เพื่อป้องกันไม่ให้มัลแวร์ของแฮกเกอร์กลุ่มอื่นเข้ามาแย่งควบคุมอุปกรณ์

1.3 การรับคำสั่งโจมตี เมื่อมัลแวร์เชื่อมต่อกับศูนย์ควบคุมของแฮกเกอร์สำเร็จ อุปกรณ์ที่ติดไวรัสจะกลายเป็นเครื่องมือรอรับคำสั่ง เพื่อระดมส่งทราฟฟิกข้อมูลปริมาณมหาศาล (DDoS) ไปถล่มระบบเป้าหมายในหลากหลายรูปแบบ -

กลุ่มอุปกรณ์ที่เข้าข่ายได้รับผลกระทบ

2.1 ประเภทชิปประมวลผล มัลแวร์ถูกออกแบบมาให้ฝังตัวได้ครอบคลุมทั้งบนคอมพิวเตอร์และอุปกรณ์สมาร์ทโฮม (IoT) โดยรองรับชิปประมวลผลแทบทุกระบบที่นิยมใช้ในปัจจุบัน (เช่น ARM, MIPS, i386, AMD64 เป็นต้น) [2]

2.2 ฮาร์ดแวร์และอุปกรณ์เครือข่ายเป้าหมาย

- Router (แบรนด์ D-Link, GPON และ Netgear)

- ระบบกล้องวงจรปิด (กล่องบันทึกภาพ (DVR) แบรนด์ MVPower)

- อุปกรณ์ฮาร์ดแวร์หรือบริการเครือข่ายใดๆ ที่เปิดใช้งานฟีเจอร์ UPnP (Universal Plug and Play)

-

รูปแบบการแพร่กระจายและการโจมตี

3.1 การสแกนหาเป้าหมายแบบสุ่ม มัลแวร์จะสแกนหาหมายเลข IP บนอินเทอร์เน็ตอย่างต่อเนื่อง เพื่อค้นหาอุปกรณ์เครือข่ายและ IoT ที่เชื่อมต่อออนไลน์อยู่ โดยไม่ต้องอาศัยการคลิกดาวน์โหลดจากผู้ใช้งาน

3.2 การเจาะผ่านช่องโหว่ด้านความปลอดภัย เมื่อพบเป้าหมาย มัลแวร์จะโจมตีผ่านช่องโหว่ของอุปกรณ์ที่ยังไม่ได้อัปเดตระบบ หรืออุปกรณ์ที่เปิดใช้งานฟีเจอร์ UPnP ทิ้งไว้ เพื่อเข้ายึดสิทธิ์ควบคุมอุปกรณ์ในทันที -

แนวทางการป้องกัน

4.1 ตรวจสอบและอัปเดตเฟิร์มแวร์ (Firmware) ของเราเตอร์, โฮมเกตเวย์, อุปกรณ์ DVR และฮาร์ดแวร์ IoT ให้เป็นเวอร์ชันล่าสุดที่

4.2 เปลี่ยนรหัสผ่านเริ่มต้น (Default Password) ของอุปกรณ์เครือข่ายและ IoT ทั้งหมดทันที และบังคับใช้นโยบายการตั้งรหัสผ่านที่คาดเดาได้ยาก เพื่อป้องกันการโจมตีแบบสุ่มรหัสผ่าน (Brute-force)

4.3 ปิดการใช้งานฟีเจอร์ UPnP บนอุปกรณ์เครือข่ายหากไม่มีความจำเป็นต้องใช้งาน เนื่องจากเป็นหนึ่งในช่องโหว่หลักที่มัลแวร์ใช้ในการค้นหาและโจมตี

4.4 จำกัดการเข้าถึงหน้าจัดการอุปกรณ์ (Admin Interface) โดยไม่อนุญาตให้เชื่อมต่อได้โดยตรงจากเครือข่ายอินเทอร์เน็ตสาธารณะ (WAN) ควรตั้งค่าให้ผู้แลระบบเข้าถึงได้เฉพาะจากเครือข่ายภายใน (LAN) หรือผ่าน VPN เท่านั้น

4.5 สำหรับผู้ดูแลระบบ ควรเฝ้าระวังการตั้งค่าระดับระบบปฏิบัติการ (OS-Level Monitoring) บนเครือข่ายที่เป็น Linux หมั่นตรวจสอบ Cron Job ที่ผิดปกติ และตรวจจับโปรเซสแปลกปลอมที่พยายามเลียนแบบไฟล์ระบบ

4.6 ตรวจสอบระบบ Network Traffic Monitoring อย่างสม่ำเสมอ เพื่อหาพฤติกรรมการเชื่อมต่อแบบสุ่ม (Random IP Scanning) หรือการเชื่อมต่อไปยัง IP ของเซิร์ฟเวอร์ C&C ที่น่าสงสัย หากพบความผิดปกติให้บล็อกทราฟฟิกผ่านระบบ Firewall โดยทันที

#CyberSecurity #ThaiCERT #DDoS #Masjesu #Botnet #IoT #ITAdmin #ThreatIntelligence

แหล่งอ้างอิง

แหล่งอ้างอิง

[1] https://dg.th/6bkgh5q7ve

[2] https://dg.th/q3cug9o7d8

[3] https://dg.th/s850qunhj4

-