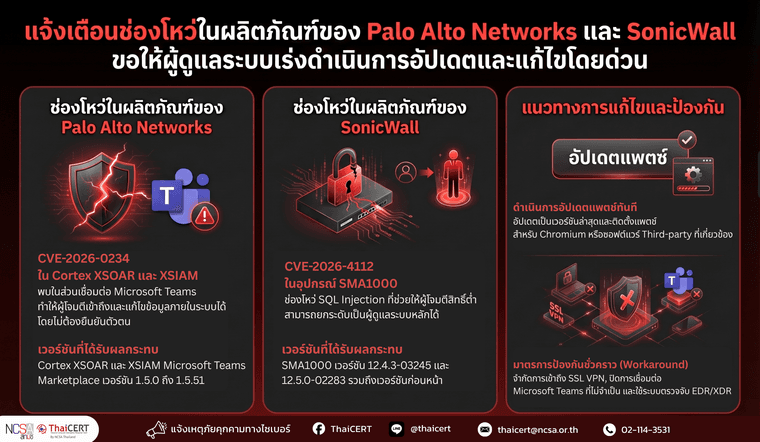

แจ้งเตือนช่องโหว่ในผลิตภัณฑ์ของ Palo Alto Networks และ SonicWall ขอให้ผู้ดูแลระบบเร่งดำเนินการอัปเดตและแก้ไขโดยด่วน

-

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัยในผลิตภัณฑ์ของ Palo Alto Networks และ SonicWall [1] ที่มีช่องโหว่ ทำให้ผู้โจมตีสามารถเข้าถึง แก้ไขข้อมูล หรือยกระดับสิทธิ์ในระบบได้ จึงขอให้หน่วยงานที่ใช้งานผลิตภัณฑ์ดังกล่าวดำเนินการตรวจสอบและแก้ไขโดยเร็ว

-

ช่องโหว่ในผลิตภัณฑ์ของ Palo Alto Networks

ช่องโหว่ CVE-2026-0234 (มีคะแนน CVSS v3.1: 7.2) [2] เป็นช่องโหว่ประเภท improper verification of cryptographic signature (CWE-347) ในแพลตฟอร์ม Cortex XSOAR และ Cortex XSIAM ของ Palo Alto Networks ระหว่างการเชื่อมต่อกับ Microsoft Teams ผู้โจมตีที่ไม่ต้องยืนยันตัวตน (unauthenticated) สามารถเข้าถึงทรัพยากรที่ควรได้รับการป้องกัน และแก้ไขข้อมูลหรือทรัพยากรภายในระบบได้ [3] -

ช่องโหว่ในผลิตภัณฑ์ของ SonicWall

ช่องโหว่ CVE-2026-4112 (มีคะแนน CVSS v3.1: 7.2) เป็นช่องโหว่ประเภท SQL Injection (CWE-89) ในอุปกรณ์ SMA1000 ของ SonicWall ผู้โจมตีที่มีสิทธิ์ระดับต่ำ (read-only administrator) สามารถยกระดับสิทธิ์เป็นผู้ดูแลระบบหลัก เข้าถึงหรือแก้ไขข้อมูลสำคัญ รวมถึงเปลี่ยนแปลงการตั้งค่าความปลอดภัยของอุปกรณ์ [4] -

ผลิตภัณฑ์ที่ได้รับผลกระทบ

3.1 Cortex XSOAR Microsoft Teams Marketplace เวอร์ชัน 1.5.0 ถึง 1.5.51

3.2 Cortex XSIAM Microsoft Teams Marketplace เวอร์ชัน 1.5.0 ถึง 1.5.51

3.3 SMA1000 เวอร์ชัน 12.4.3-03245 และเวอร์ชันก่อนหน้า

3.4 SMA1000 เวอร์ชัน 12.5.0-02283 และเวอร์ชันก่อนหน้า -

แนวทางการแก้ไข

4.1 ข้อแนะนำในการแก้ไขเร่งด่วน (Recommended)

- ดำเนินการอัปเดตแพตช์ความปลอดภัยล่าสุดจากผู้พัฒนาโดยทันที

- ตรวจสอบเวอร์ชันของระบบและอัปเกรดให้เป็นเวอร์ชันที่ได้รับการแก้ไขแล้ว

- ติดตั้งแพตช์ Chromium และซอฟต์แวร์ third-party ที่เกี่ยวข้อง

4.2 กรณียังไม่สามารถอัปเดตได้ทันที (Workaround)

- จำกัดการเข้าถึงระบบเฉพาะผู้ใช้งานที่จำเป็น

- ปิดหรือจำกัดการใช้งาน integration ที่ไม่จำเป็น เช่น Microsoft Teams integration

- จำกัดการเข้าถึง SSL VPN จากภายนอก หรือใช้ allowlist IP

- ตรวจสอบและจำกัดสิทธิ์ของผู้ใช้งาน โดยเฉพาะบัญชีระดับ administrator

- เปิดใช้งานระบบตรวจจับและป้องกัน (EDR/XDR/IPS)

-

คำแนะนำด้านความปลอดภัยเพิ่มเติม

5.1 เฝ้าระวังพฤติกรรมที่ผิดปกติ เช่น การเข้าถึงระบบหรือการยกระดับสิทธิ์

5.2 ตรวจสอบ Log การใช้งานย้อนหลัง โดยเฉพาะระบบ VPN และบัญชีผู้ดูแลระบบ

5.3 ใช้การยืนยันตัวตนหลายปัจจัย (MFA) และตรวจสอบความปลอดภัยของ TOTP -

แหล่งอ้างอิง

[1] https://dg.th/kpr2x67dwu

[2] https://dg.th/65b0jwoifp

[3] https://dg.th/1syxl3g0i5

[4] https://dg.th/8p6y2z0gjf

-