แจ้งเตือนการอัปเดตความปลอดภัย Oracle Critical Patch Update Advisory เดือนเมษายน 2569 ผู้ดูแลระบบควรดำเนินการอัปเดตแพตช์โดยด่วน

-

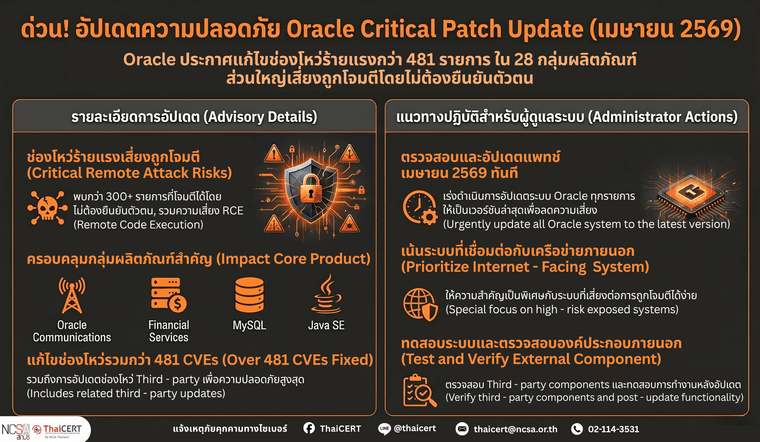

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ด้านความมั่นคงปลอดภัยไซเบอร์ กรณี Oracle เผยแพร่การอัปเดต Critical Patch Update Advisory เดือนเมษายน 2569 ซึ่งมีการแก้ไขช่องโหว่ด้านความมั่นคงปลอดภัยในผลิตภัณฑ์ Oracle ขอให้ผู้ดูแลระบบที่เกี่ยวข้องดำเนินการตรวจสอบและอัปเดตระบบโดยเร็ว เพื่อให้เป็นไปตามแนวทางด้านความมั่นคงปลอดภัยไซเบอร์ และลดความเสี่ยงจากการถูกโจมตีทางไซเบอร์

- รายละเอียดของการอัปเดต [1]

Oracle เผยแพร่การอัปเดต Critical Patch Update Advisory เดือนเมษายน 2569 จำนวน 481 รายการ ครอบคลุม 28 กลุ่มผลิตภัณฑ์ โดยมากกว่า 300 รายการเป็นช่องโหว่ที่สามารถถูกโจมตีได้โดยไม่ต้องยืนยันตัวตน (Remote Unauthenticated Exploitation) และมีช่องโหว่ระดับร้ายแรง (Critical) ประมาณ 30 รายการ ทั้งนี้ มีการระบุช่องโหว่รวมประมาณ 450 CVEs ซึ่งบางรายการถูกแก้ไขในผลิตภัณฑ์ที่เกี่ยวข้อง และบางส่วนเป็นช่องโหว่จาก third-party ที่ได้รับการแก้ไขร่วมด้วย

- ลักษณะและผลกระทบของช่องโหว่

ช่องโหว่ที่ถูกแก้ไขในครั้งนี้ส่วนใหญ่เป็นช่องโหว่ที่มีความเสี่ยงสูง ได้แก่

2.1 การโจมตีโดยไม่ต้องยืนยันตัวตน (Remote Unauthenticated Exploitation)

2.2 การรันโค้ดโดยไม่ต้องยืนยันตัวตน (Remote Code Execution)

2.3 การเข้าถึงข้อมูลสำคัญหรือควบคุมระบบโดยไม่ได้รับอนุญาต

2.4 การยกระดับสิทธิ์ (Privilege Escalation)หากผู้ไม่หวังดีสามารถใช้ประโยชน์จากช่องโหว่ดังกล่าวได้สำเร็จ อาจส่งผลให้ระบบถูกเข้าควบคุม ข้อมูลรั่วไหล หรือเกิดการหยุดชะงักของบริการ ทั้งนี้ Oracle ได้ออกแพตช์ฉุกเฉินก่อนหน้า สำหรับช่องโหว่ CVE-2026-21992 ซึ่งเป็นช่องโหว่ระดับร้ายแรงที่สามารถนำไปสู่การโจมตีแบบ Remote Code Execution ได้

- ผลิตภัณฑ์ที่ได้รับผลกระทบ [2]

แบ่งตามกลุ่มที่มีจำนวนแพตช์สูง ได้แก่

- Oracle Communications (139 รายการ)

- Financial Services Applications (75 รายการ)

- Fusion Middleware (59 รายการ)

นอกจากนี้ยังรวมถึงผลิตภัณฑ์สำคัญอื่น เช่น

- MySQL

- PeopleSoft

- E-Business Suite

- Siebel CRM

- Java SE

- Oracle Database Server

- Oracle Enterprise Manager

- Oracle GoldenGate

- Oracle Analytics และ Retail Applications

รวมถึงระบบอื่น ๆ เช่น Blockchain Platform, REST Data Services, JD Edwards, Supply Chain และ Utilities Applications

- แนวทางการแก้ไข ผู้ดูแลระบบควรดำเนินการดังนี้

4.1 ตรวจสอบผลิตภัณฑ์ Oracle ที่ใช้งานภายในหน่วยงาน

4.2 อัปเดตแพตช์ความปลอดภัยตาม Critical Patch Update Advisory เดือนเมษายน 2569 โดยทันที

4.3 ให้ความสำคัญกับระบบที่เปิดให้บริการผ่านเครือข่ายภายนอก (Internet-facing systems)

4.4 ตรวจสอบและอัปเดต third-party components ที่เกี่ยวข้อง

4.5 ทดสอบระบบหลังการอัปเดตเพื่อป้องกันผลกระทบต่อการให้บริการ- คำแนะนำด้านความปลอดภัยเพิ่มเติม

5.1 จำกัดการเข้าถึงระบบสำคัญเฉพาะผู้ใช้งานที่จำเป็น (Principle of Least Privilege)

5.2 ใช้ระบบยืนยันตัวตนแบบหลายปัจจัย (Multi-Factor Authentication: MFA)

5.3 ตรวจสอบบันทึกเหตุการณ์ (Logs) เพื่อเฝ้าระวังพฤติกรรมผิดปกติ

5.4 แยกเครือข่าย (Network Segmentation) เพื่อลดผลกระทบหากถูกโจมตี

5.5 จัดทำแผนสำรองข้อมูล (Backup) และแผนตอบสนองเหตุการณ์ (Incident Response Plan)

5.6 ติดตามประกาศด้านความมั่นคงปลอดภัยจาก Oracle และหน่วยงานที่เกี่ยวข้องอย่างต่อเนื่อง

แหล่งอ้างอิง